基于风险的补丁管理

勒索软件攻击的频率和严重程度每年都在增加,对企业造成毁灭性影响。研究显示数据泄露的平均总成本为 488 万美元——与 2023 年相比增长了 10%,是疫情以来最大的增幅。1

随着技术和 AI 的进步,攻击只会增加。勒索软件即服务 (RaaS) 使几乎任何人都能发起攻击——无需安全知识或编码专业知识。漏洞的增加导致风险的增加;漏洞利用同比增长了 180%。2 Google 的研究显示,零日漏洞利用同比增长了 50%。3 更糟糕的是,AI 黑客时代已经到来。伊利诺伊大学的研究人员训练了 AI 代理自主入侵网站以发现和利用零日漏洞。4

打补丁以修复常见漏洞和暴露是组织应对勒索软件攻击的最佳措施之一。不幸的是,71% 的 IT 和安全专业人员发现打补丁过于复杂且耗时。5 这可能是由于漏洞数量庞大。美国国家漏洞数据库 (NVD) 中列出了超过 340,000 个漏洞。6 虽然只有一小部分与勒索软件有关,而且活跃利用的比例更小,但确定哪些对您的组织构成最大风险可能很棘手。

Ivanti Neurons for Patch Management 为 Windows、MacOS、Linux 和第三方应用程序提供可操作的威胁情报、补丁可靠性洞察和设备风险可见性。这些关键洞察使 IT 团队能够优先修复对其组织最危险的漏洞。通过利用 Ivanti Neurons for Patch Management 来提高补丁工作的效率和有效性,组织可以更好地保护自己免受数据泄露、勒索软件和源于软件漏洞的其他威胁的侵害。

主要功能和能力

基于风险的优先级排序

Ivanti Neurons for Patch Management 使用基于风险的优先级排序策略,首先针对解决关键漏洞的补丁——尤其是与勒索软件相关的补丁。通过专注于缓解最高风险的补丁,IT 团队可以有效地将资源分配给其他战略优先事项,简化补丁管理流程,并提高安全有效性。这种方法可以及时解决严重漏洞,显著降低勒索软件和其他安全漏洞的风险——从而在复杂的威胁环境中保持强大的防御。

主动威胁上下文

通过使用高级漏洞风险评级 (VRR) 系统优先处理关键漏洞,增强您的 IT 安全。该评级通过包含真实世界的风险评估超越了传统的 CVSS 评分。我们的 VRR 系统使用对对抗性风险的详细洞察(例如对利用和与勒索软件相关漏洞的情报)对补丁进行排名。VRR 系统通过高质量数据和渗透测试团队的专家验证得到加强,有效指导修复工作,显著增强您对主动和潜在威胁的防御。

按风险部署

随着漏洞的增加,供应商不断发布更新来解决这些问题。这对于缓解风险至关重要,特别是对于零日漏洞利用或公开披露。然而,将这些持续更新与组织典型的每月维护计划保持一致具有挑战性——留下数周的安全漏洞。

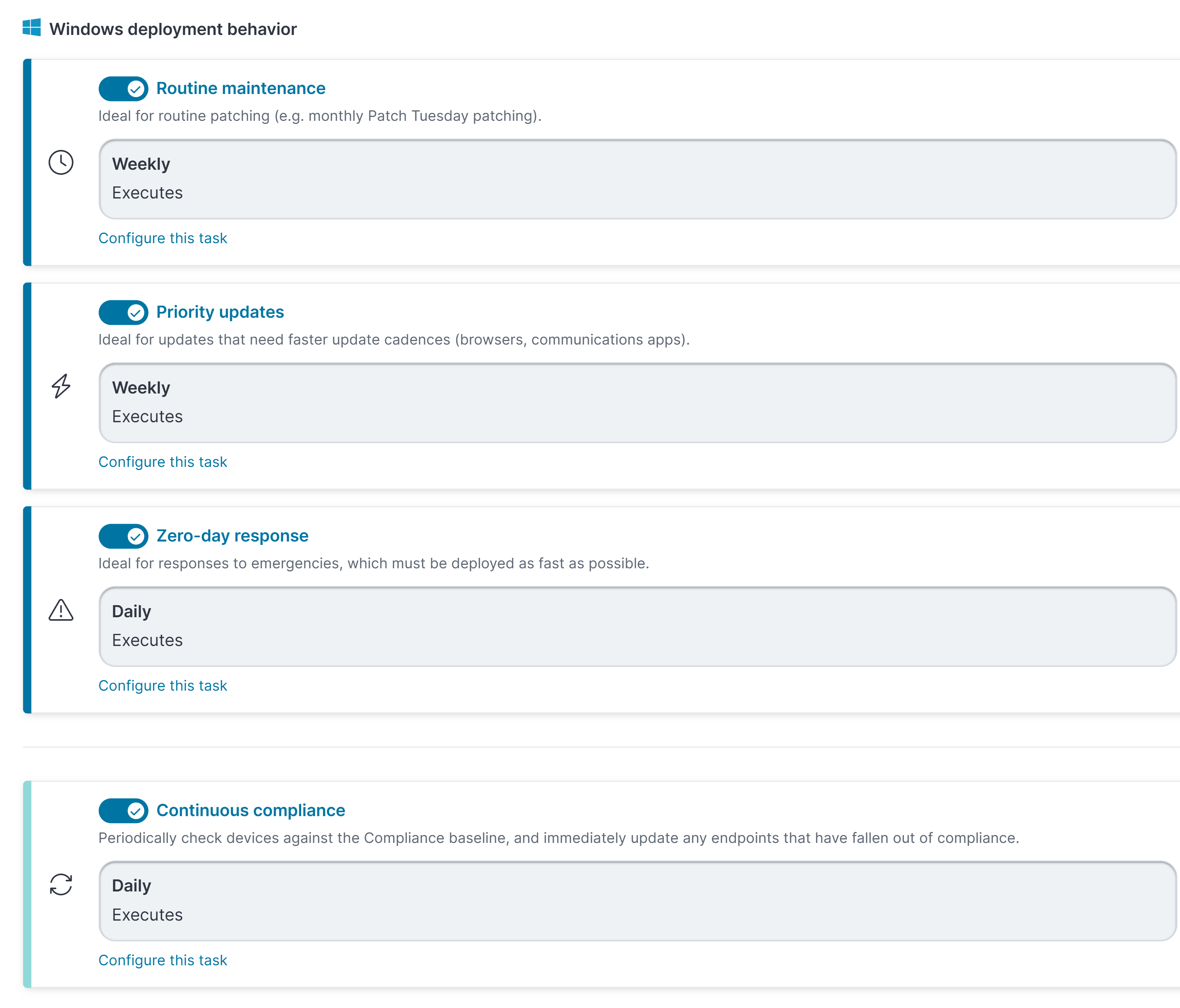

按风险部署功能支持多个并行部署任务:每月定期维护、每周优先更新和立即零日补丁。这使得自动更新管理能够使系统保持最新补丁,无论发布时间如何。

环形部署

环形部署是一种即用型解决方案,用于精确控制地管理软件推出,使您的运营更具弹性并减少停机时间。创建部署环可让您根据组织需求和风险承受能力战略性地对设备进行分组。通过自动和手动补丁升级选项,您可以在更广泛的分发之前在较小的组中彻底测试和验证补丁,在最小化风险的同时快速采用关键更新。全面的环状态视图为您提供有关部署进度的实时洞察,以实现可预测性和主动问题解决。这种分阶段的方法使您能够自信地管理补丁周期、提高合规性、保护系统免受漏洞侵害并在整个组织中保持生产力。

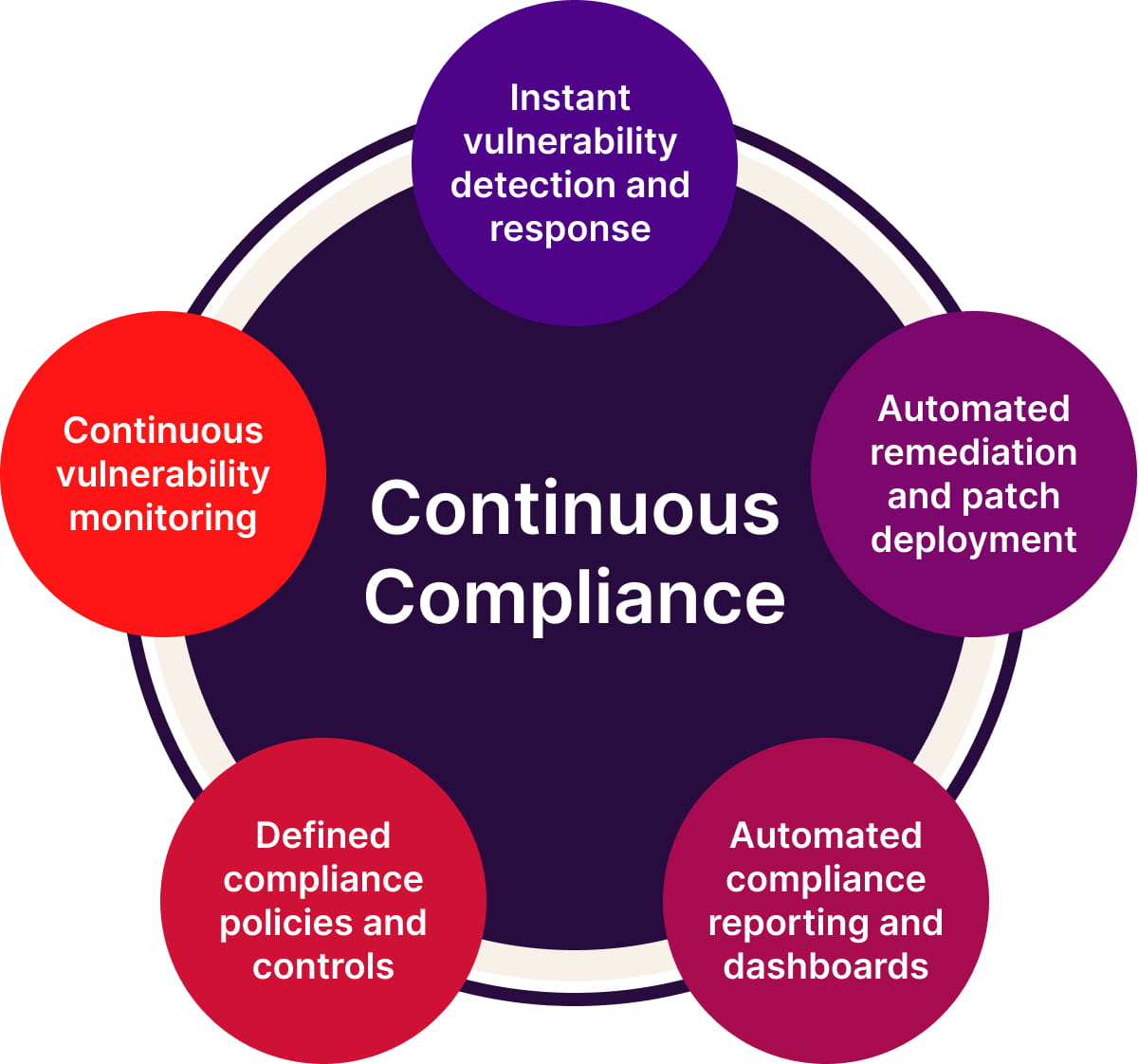

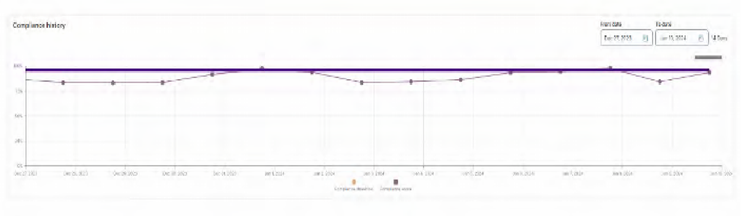

持续合规

组织需要高补丁部署成功率才能实现监管合规目标,但即使采用复杂的部署策略,设备故障或网络中断等意外问题也可能阻止补丁成功完成,使端点不合规。Ivanti 的持续合规功能通过自动整理所需补丁的合规基线并在设备不合规时触发带外修复,将补丁管理从计划任务转变为始终开启的执行。这确保组织持续满足合规目标,同时消除手动干预,使 IT 团队能够专注于战略计划。

从本地到云端

使用 Ivanti Neurons for Patch Management 开始从本地补丁管理到云的旅程。我们的云原生解决方案让您可以按自己的节奏进行过渡,而不是被迫"撕裂和替换"。Ivanti 的迁移体验可为在云中管理的设备提供可见性,以及使用本地 Ivanti 补丁管理解决方案管理的设备。

补丁可靠性

补丁可靠性对于系统完整性和安全性至关重要。Ivanti 利用匿名化的部署数据和高级测试来评估部署前补丁的有效性和安全性。Ivanti Neurons 代理自主配置并快速向数千台设备分发经过测试的补丁,及早识别潜在问题。IT 团队可以做出明智的补丁决策,最大限度地降低故障风险并增强 IT 环境的稳定性和性能。这种方法减少了停机时间并确保对漏洞的持续保护。

在一个平台上的异构性

异构平台对于在不同的 IT 环境中维护强大的安全标准至关重要,可实现高效和主动的 IT 安全风险管理。Ivanti Neurons for Patch Management 支持 Windows、MacOS、Linux 和第三方应用程序,提供统一的管理体验,简化对各种系统的监督并提高生产力。

使用单一平台提供一致的安全策略,并在不需要在不同补丁管理系统之间切换的情况下提高运营效率。它降低了复杂性和疏忽风险,确保所有端点的全面保护和可见性。通过快速识别漏洞和不一致性,这种全面的方法可以防止违规行为,减少停机时间和恢复成本,并保护组织资产。

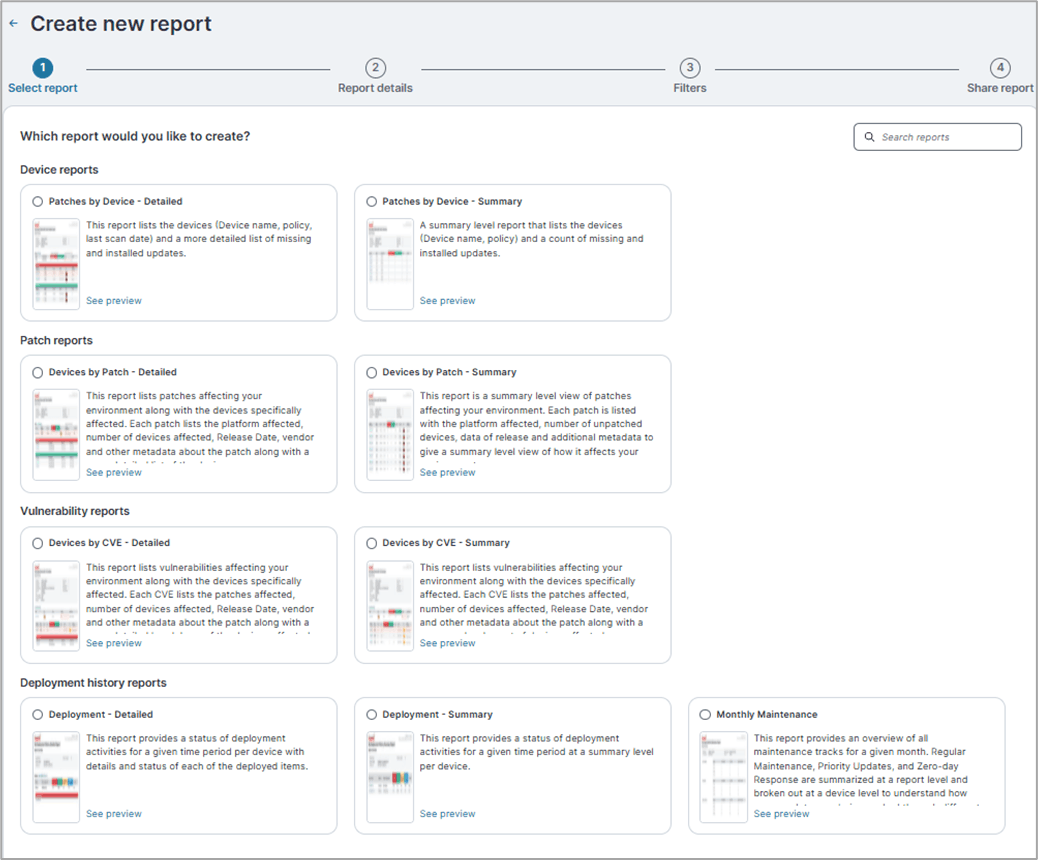

合规报告

补丁管理中的合规报告至关重要。Ivanti 的自动化系统专注于反映真实世界风险的基于风险的 KPI。它确保所有补丁都得到记录并符合监管标准,大大减少不合规情况。该系统通过根据更新的发布日期而不是典型的 IT 运营时间表建立 SLA,使补丁管理与安全需求保持一致。这一点至关重要,因为安全团队面临持续补丁周期的挑战。通过从漏洞暴露的角度重新校准 SLA,IT 部门可以在管理运营需求的同时更好地满足安全要求——加强组织的整体安全框架。

改变我们的衡量方式:"暴露时间"

追逐数字:

更新持续发布。 几乎不可能 实现合规。

衡量重要的事情:

基于风险的 KPI 使团队能够专注于真实世界的风险并实现合规。

打破 IT 和安全之间的障碍

通过提供对 SLA 跟踪和基于风险的情报等关键信息的平等访问,在 IT 和安全团队之间创建对等。这促进了全面的视图和共同语言,促进快速有效的跨职能行动。统一的方法减少摩擦并实现对利益相关者的协调响应。共享从众包数据和部署遥测中获得的补丁可靠性洞察,允许主动评估并防止失败的部署以确保符合 SLA。此策略改善了协调并加强了组织的安全态势。

IBM,"Cost of a Data Breach Report 2024",2024 年。https://www.ibm.com/reports/data-breach

Verizon,"2024 Data Breach Investigations Report",2024 年。https://www.verizon.com/business/resources/reports/dbir/

Google,"A Year in Review of Zero-Days Exploited In-the-Wild in 2023",2024 年 3 月。https://cloud.google.com/blog/topics/threat-intelligence/2023-zero-day-trends

Richard Fang、Rohan Bindu、Akul Gupta、Qiusi Zhan、Daniel Kang,"Teams of LLM Agents can Exploit Zero-Day Vulnerabilities",2024 年 6 月 2 日。https://arxiv.org/abs/2406.01637。

Ivanti,"Patch Management Challenges: Survey Results and Insights as Organizations move to Everywhere Workplace",2021 年 10 月 7 日。https://www.ivanti.com/resources/v/doc/ivi/2634/712cff539c8a。

Securin,"Ransomware Report 2023 Year in Review",2024 年。https://www.securin.io/ransomware-report-2023-year-in-review-download/。