Gestion des correctifs basée sur les risques

Les attaques par ransomware augmentent en fréquence et en gravité chaque année — avec un impact dévastateur sur les entreprises. Les recherches évaluent le coût total moyen d'une violation de données à 4,88 millions de dollars — une augmentation de 10 % par rapport à 2023 et la plus forte augmentation depuis la pandémie.1

Les attaques ne vont faire qu'augmenter à mesure que la technologie et l'IA progressent. Le ransomware en tant que service (RaaS) permet à pratiquement n'importe qui de lancer une attaque — sans connaissances en sécurité ni expertise en codage. Une augmentation des vulnérabilités entraîne une augmentation des risques ; l'exploitation des vulnérabilités a augmenté de 180 % d'une année sur l'autre.2 Les recherches de Google montrent que les exploits zero-day ont augmenté de 50 % d'une année sur l'autre.3 Pire encore, l'ère du piratage par IA est arrivée. Des chercheurs de l'Université de l'Illinois ont formé des agents IA pour pirater de manière autonome des sites Web afin de découvrir et d'exploiter des vulnérabilités zero-day.4

L'application de correctifs pour corriger les vulnérabilités et expositions courantes est l'une des meilleures mesures qu'une organisation puisse prendre pour contrer les attaques par ransomware. Malheureusement, 71 % des professionnels de l'informatique et de la sécurité trouvent l'application de correctifs trop complexe et chronophage.5 Cela peut être dû au volume écrasant de vulnérabilités. Plus de 340 000 vulnérabilités sont répertoriées dans la base de données nationale des vulnérabilités des États-Unis (NVD).6 Bien que seul un petit pourcentage soit lié aux ransomwares, et qu'un pourcentage encore plus faible soit des exploits actifs, identifier celles qui présentent le plus de risques pour votre organisation peut être délicat.

Ivanti Neurons for Patch Management fournit une intelligence sur les menaces exploitable, des informations sur la fiabilité des correctifs et une visibilité sur les risques des appareils pour Windows, MacOS, Linux et les applications tierces. Ces informations clés permettent aux équipes informatiques de prioriser et de résoudre les vulnérabilités qui mettent le plus en danger leur organisation. En tirant parti d'Ivanti Neurons for Patch Management pour augmenter l'efficacité et l'efficience de leurs efforts d'application de correctifs, les organisations peuvent mieux se protéger contre les violations de données, les ransomwares et d'autres menaces découlant des vulnérabilités logicielles.

Fonctionnalités et capacités clés

Priorisation basée sur les risques

Ivanti Neurons for Patch Management utilise une stratégie de priorisation basée sur les risques pour cibler les correctifs qui traitent les vulnérabilités critiques en premier — en particulier celles liées aux ransomwares. En se concentrant sur les correctifs qui atténuent les risques les plus élevés, les équipes informatiques peuvent allouer efficacement des ressources à d'autres priorités stratégiques, rationaliser le processus de gestion des correctifs et améliorer l'efficacité de la sécurité. Cette approche traite rapidement les vulnérabilités graves, réduisant considérablement le risque de ransomware et d'autres violations de sécurité — et maintenant ainsi une défense robuste dans un environnement de menaces complexe.

Contexte des menaces actives

Améliorez votre sécurité informatique en priorisant les vulnérabilités critiques avec un système avancé de notation des risques de vulnérabilité (VRR). Cette notation dépasse les scores CVSS traditionnels en incluant des évaluations de risques réels. Notre système VRR classe les correctifs en utilisant des informations détaillées sur les risques adverses, telles que l'intelligence sur les exploits et les vulnérabilités liées aux ransomwares. Renforcé par des données de haute qualité et une validation d'experts des équipes de tests d'intrusion, le système VRR dirige efficacement les efforts de remédiation, renforçant considérablement vos défenses contre les menaces actives et potentielles.

Déploiement par risque

À mesure que les vulnérabilités augmentent, les fournisseurs publient constamment des mises à jour pour y remédier. Cela est crucial pour atténuer les risques, en particulier avec les exploits zero-day ou les divulgations publiques. Cependant, aligner ces mises à jour continues avec les calendriers de maintenance mensuels typiques des organisations est difficile — laissant des lacunes de sécurité pendant des semaines.

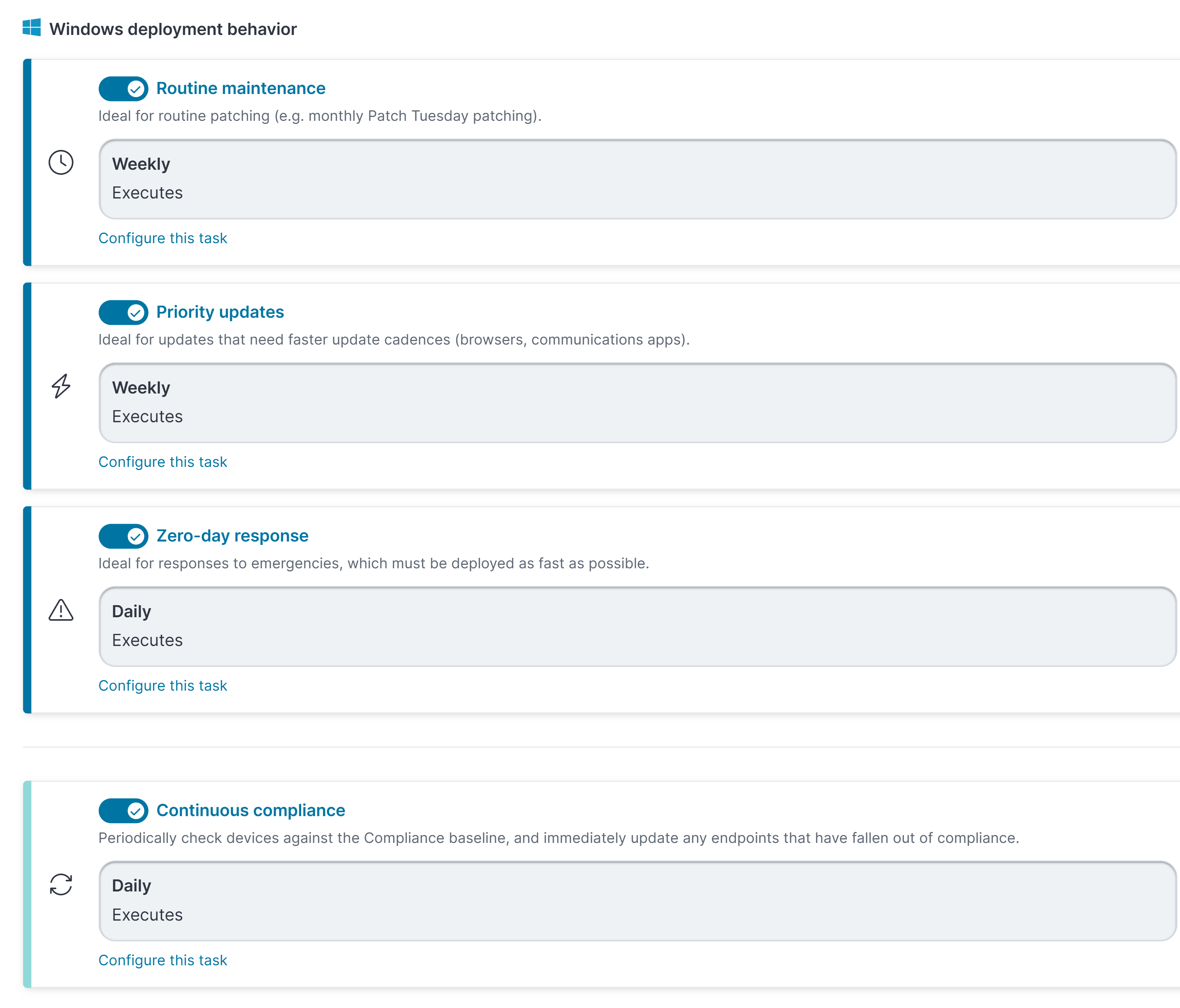

La fonctionnalité Déploiement par risque prend en charge plusieurs tâches de déploiement parallèles : maintenance régulière mensuelle, mises à jour prioritaires hebdomadaires et correctifs zero-day immédiats. Cela permet une gestion automatique des mises à jour qui maintient les systèmes à jour avec les derniers correctifs, quel que soit le moment de leur publication.

Déploiement en anneaux

Le déploiement en anneaux est une solution prête à l'emploi pour gérer les déploiements logiciels avec précision et contrôle, rendant vos opérations plus résilientes et réduisant les temps d'arrêt. La création d'anneaux de déploiement vous permet de regrouper les appareils de manière stratégique en fonction de vos besoins organisationnels et de votre tolérance au risque. Avec des options de promotion de correctifs automatisées et manuelles, vous pouvez tester et valider minutieusement les correctifs dans des groupes plus petits avant une distribution plus large, permettant l'adoption rapide de mises à jour critiques tout en minimisant les risques. Des vues complètes du statut des anneaux vous donnent des informations en temps réel sur la progression du déploiement pour la prévisibilité et la résolution proactive des problèmes. Cette approche progressive vous permet de gérer en toute confiance les cycles de correctifs, d'améliorer la conformité, de protéger les systèmes contre les vulnérabilités et de maintenir la productivité dans toute l'organisation.

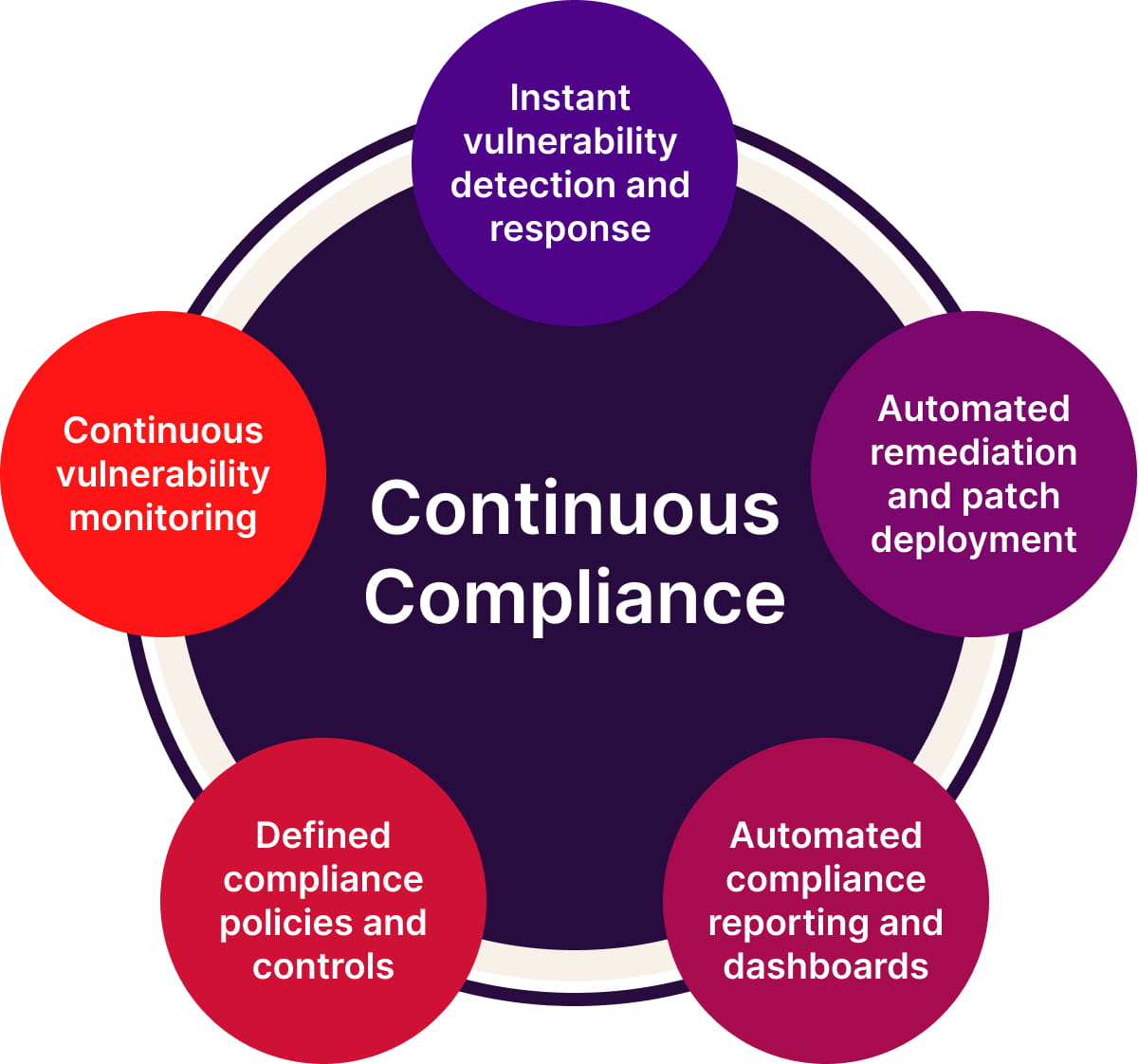

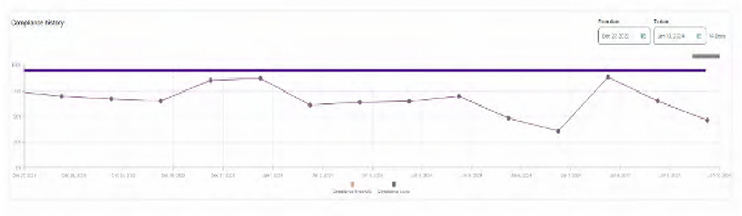

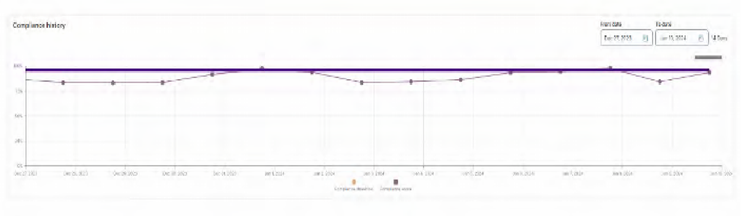

Conformité continue

Les organisations ont besoin de taux de réussite élevés pour le déploiement de correctifs afin d'atteindre les objectifs de conformité réglementaire, mais même avec des stratégies de déploiement sophistiquées, des problèmes inattendus tels que des pannes d'appareils ou des pannes de réseau peuvent empêcher l'application de correctifs de se terminer avec succès, laissant les points de terminaison non conformes. La fonctionnalité de conformité continue d'Ivanti transforme la gestion des correctifs de tâches planifiées en une application permanente en organisant automatiquement une ligne de base de conformité des correctifs requis et en déclenchant une remédiation hors bande lorsque les appareils ne sont plus conformes. Cela garantit que les organisations atteignent systématiquement les objectifs de conformité tout en éliminant l'intervention manuelle et en permettant aux équipes informatiques de se concentrer sur des initiatives stratégiques.

Du site au cloud

Commencez votre parcours de la gestion des correctifs sur site vers le cloud avec Ivanti Neurons for Patch Management. Notre solution cloud native vous permet de passer à votre propre rythme au lieu d'être forcé de « tout remplacer ». L'expérience de migration d'Ivanti offre une visibilité sur les appareils gérés dans le cloud ainsi que ceux gérés avec des solutions de gestion des correctifs Ivanti sur site.

Fiabilité des correctifs

La fiabilité des correctifs est cruciale pour l'intégrité et la sécurité du système. Ivanti exploite des données de déploiement anonymisées et des tests avancés pour évaluer l'efficacité et la sécurité des correctifs avant le déploiement. L'agent Ivanti Neurons configure et distribue de manière autonome des correctifs testés à des milliers d'appareils rapidement, identifiant les problèmes potentiels dès le début. Les équipes informatiques peuvent prendre des décisions d'application de correctifs éclairées, minimisant le risque de défauts et améliorant la stabilité et les performances de l'environnement informatique. Cette méthode réduit les temps d'arrêt et garantit une protection continue contre les vulnérabilités.

Hétérogène sur une seule plateforme

Une plateforme hétérogène est essentielle pour maintenir des normes de sécurité solides dans divers environnements informatiques, permettant une gestion efficace et proactive des risques de sécurité informatique. Ivanti Neurons for Patch Management prend en charge Windows, MacOS, Linux et les applications tierces avec une expérience de gestion unifiée qui simplifie la supervision de divers systèmes et augmente la productivité.

L'utilisation d'une seule plateforme fournit des politiques de sécurité cohérentes et augmente l'efficacité opérationnelle sans avoir à basculer entre différents systèmes de gestion des correctifs. Elle réduit la complexité et le risque de supervision, garantissant une protection et une visibilité complètes sur tous les points de terminaison. En identifiant rapidement les vulnérabilités et les incohérences, cette approche globale prévient les violations, réduit les temps d'arrêt et les coûts de récupération, et protège les actifs organisationnels.

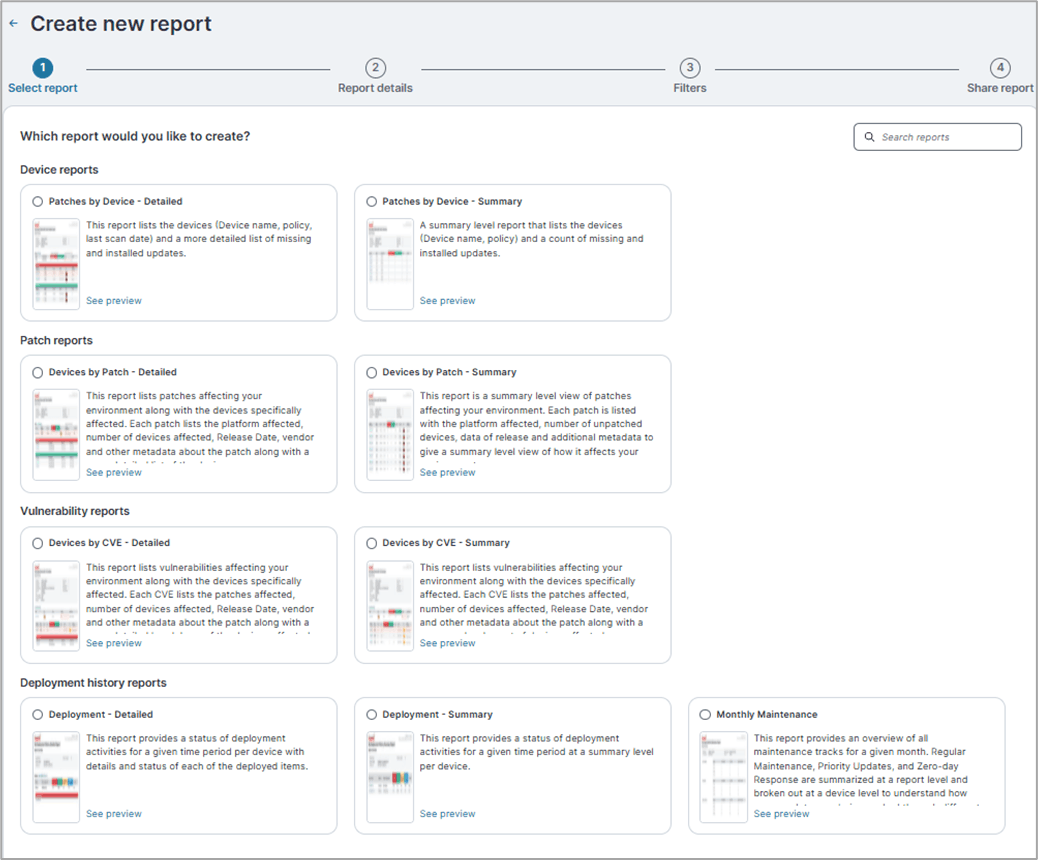

Rapports de conformité

Les rapports de conformité dans la gestion des correctifs sont cruciaux. Le système automatisé d'Ivanti se concentre sur des KPI basés sur les risques qui reflètent les risques réels. Il garantit que tous les correctifs sont documentés et respectent les normes réglementaires, réduisant considérablement la non-conformité. Le système aligne la gestion des correctifs avec les besoins de sécurité en basant les SLA sur la date de publication de la mise à jour plutôt que sur les calendriers opérationnels informatiques typiques. Ceci est crucial car les équipes de sécurité font face à des défis avec des cycles de correctifs continus. En recalibrant les SLA du point de vue de l'exposition aux vulnérabilités, les services informatiques peuvent mieux répondre aux exigences de sécurité tout en gérant les demandes opérationnelles — renforçant le cadre de sécurité global de l'organisation.

Changer la façon dont nous mesurons : « Temps d'exposition »

Chasser les chiffres :

Les mises à jour sont publiées en continu. Il est presque impossible d' atteindre la conformité.

Mesurez ce qui compte :

Un KPI basé sur les risques permet aux équipes de se concentrer sur les risques réels et d'atteindre la conformité.

Éliminer les barrières entre l'informatique et la sécurité

Créez une parité entre les équipes informatiques et de sécurité en offrant un accès égal aux informations cruciales telles que le suivi des SLA et l'intelligence basée sur les risques. Cela favorise une vision globale et un langage commun qui favorise des actions interfonctionnelles rapides et efficaces. Une approche unifiée réduit les frictions et permet des réponses coordonnées aux parties prenantes. Le partage d'informations sur la fiabilité des correctifs, dérivées de données participatives et de télémétrie de déploiement, permet des évaluations proactives et empêche les déploiements échoués pour garantir la conformité aux SLA. Cette stratégie améliore la coordination et renforce la posture de sécurité de l'organisation.

IBM, « Cost of a Data Breach Report 2024 », 2024. https://www.ibm.com/reports/data-breach

Verizon, « 2024 Data Breach Investigations Report », 2024. https://www.verizon.com/business/resources/reports/dbir/

Google, « A Year in Review of Zero-Days Exploited In-the-Wild in 2023 », mars 2024. https://cloud.google.com/blog/topics/threat-intelligence/2023-zero-day-trends

Richard Fang, Rohan Bindu, Akul Gupta, Qiusi Zhan, Daniel Kang, « Teams of LLM Agents can Exploit Zero-Day Vulnerabilities », 2 juin 2024. https://arxiv.org/abs/2406.01637.

Ivanti, « Patch Management Challenges: Survey Results and Insights as Organizations move to Everywhere Workplace », 7 octobre 2021. https://www.ivanti.com/resources/v/doc/ivi/2634/712cff539c8a.

Securin, « Ransomware Report 2023 Year in Review », 2024. https://www.securin.io/ransomware-report-2023-year-in-review-download/.