リスクベースのパッチ管理

ランサムウェア攻撃は年々頻度と深刻度が増加しており、企業に壊滅的な影響を与えています。調査によると、データ侵害の平均総コストは488万ドルに達しています — これは2023年から10%の増加であり、パンデミック以降最大の増加となっています。1

テクノロジーとAIの進化に伴い、攻撃は増加の一途をたどるでしょう。サービスとしてのランサムウェア(RaaS)により、セキュリティ知識やコーディングの専門知識を必要とせず、ほぼ誰でも攻撃を開始できるようになりました。脆弱性の増加はリスクの増加につながります。脆弱性の悪用は前年比180%増加しました。2 Googleの調査によると、ゼロデイエクスプロイトが前年比50%増加しています。3 さらに悪いことに、AIハッキングの時代が到来しました。イリノイ大学の研究者は、Webサイトを自律的にハッキングし、ゼロデイ脆弱性を発見して悪用するAIエージェントを訓練しました。4

一般的な脆弱性と露出を修正するためのパッチ適用は、組織がランサムウェア攻撃に対抗するために実行できる最善の対策の1つです。しかし残念ながら、ITおよびセキュリティ専門家の71%がパッチ適用を過度に複雑で時間がかかると感じています。5 これは圧倒的な数の脆弱性によるものかもしれません。米国国家脆弱性データベース(NVD)には34万件を超える脆弱性がリストされています。6 ランサムウェアに関連するものはごく一部であり、アクティブなエクスプロイトはさらに少ないですが、組織に最もリスクをもたらすものを特定することは困難な場合があります。

Ivanti Neurons for Patch Managementは、Windows、MacOS、Linux、およびサードパーティアプリケーション全体で、実用的な脅威インテリジェンス、パッチの信頼性に関する洞察、およびデバイスリスクの可視性を提供します。これらの重要な洞察により、ITチームは組織を最も危険にさらす脆弱性に優先順位を付けて修復することができます。Ivanti Neurons for Patch Managementを活用してパッチ適用作業の効率と効果を高めることで、組織はデータ侵害、ランサムウェア、およびソフトウェアの脆弱性に起因するその他の脅威からより適切に自身を保護できます。

主な機能と性能

リスクベースの優先順位付け

Ivanti Neurons for Patch Managementは、リスクベースの優先順位付け戦略を使用して、重要な脆弱性、特にランサムウェアに関連するものに対処するパッチを最初にターゲットにします。最高のリスクを軽減するパッチに焦点を当てることで、ITチームは他の戦略的優先事項にリソースを効率的に割り当て、パッチ管理プロセスを合理化し、セキュリティの有効性を高めることができます。このアプローチは深刻な脆弱性に迅速に対処し、ランサムウェアやその他のセキュリティ侵害のリスクを大幅に削減し、複雑な脅威環境において堅固な防御を維持します。

アクティブな脅威コンテキスト

高度な脆弱性リスク評価(VRR)システムで重要な脆弱性に優先順位を付けることで、ITセキュリティを強化します。この評価は、実世界のリスク評価を含めることで、従来のCVSSスコアを上回ります。当社のVRRシステムは、エクスプロイトやランサムウェア関連の脆弱性に関するインテリジェンスなど、敵対的リスクに関する詳細な洞察を使用してパッチをランク付けします。ペネトレーションテストチームからの高品質なデータと専門家による検証により強化されたVRRシステムは、修復作業を効果的に導き、アクティブな脅威と潜在的な脅威に対する防御を大幅に強化します。

リスク別デプロイ

脆弱性が増加するにつれて、ベンダーは一貫してそれらに対処するためのアップデートをリリースします。これは、特にゼロデイエクスプロイトや公開開示の場合、リスクを軽減するために重要です。しかし、これらの継続的なアップデートを組織の典型的な月次メンテナンススケジュールと調整することは困難であり、数週間のセキュリティギャップが残ります。

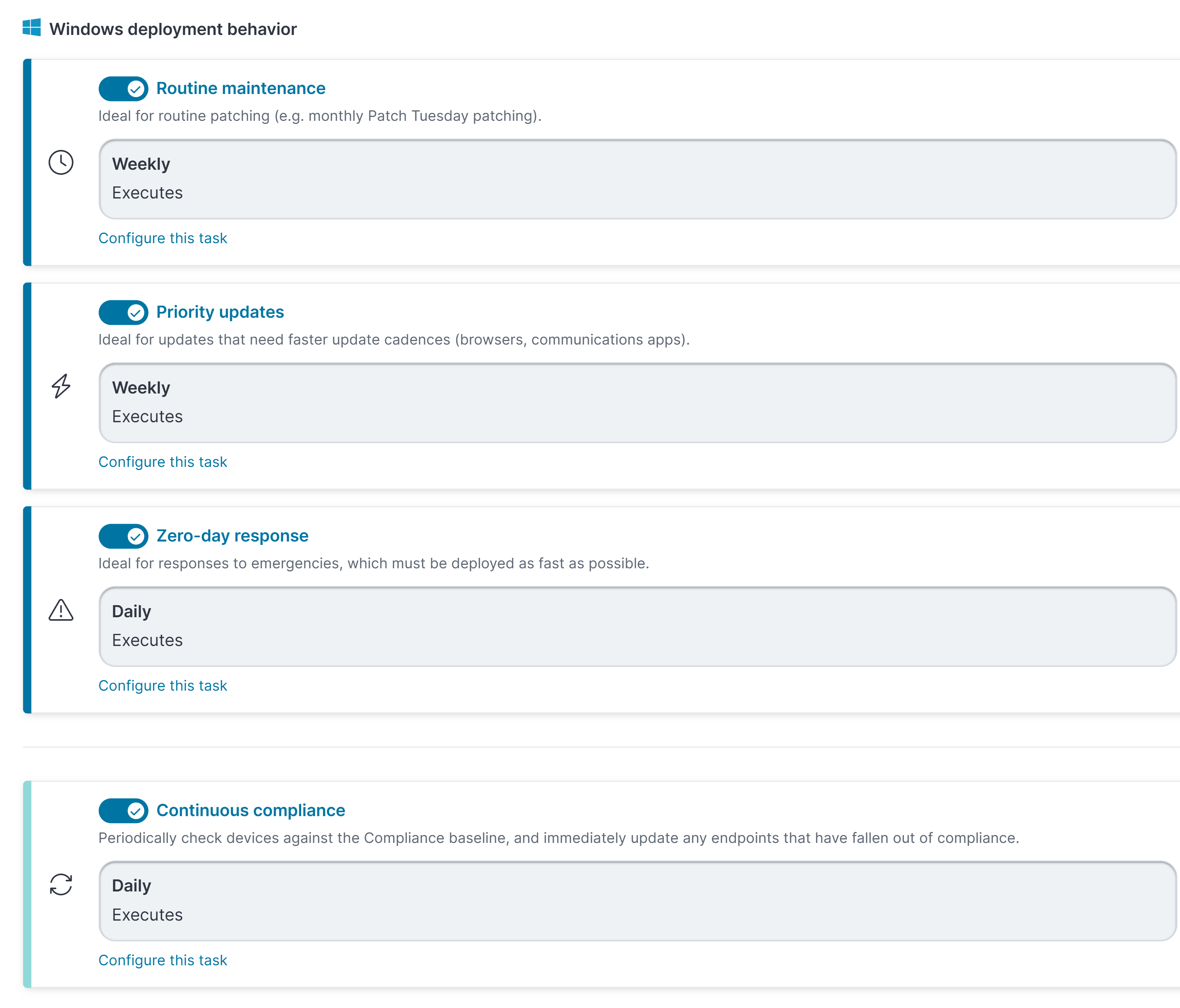

リスク別デプロイ機能は、複数の並行デプロイタスクをサポートします:月次定期メンテナンス、週次優先アップデート、および即時ゼロデイパッチ。これにより、リリースタイミングに関係なく、システムを最新のパッチで最新の状態に保つ自動アップデート管理が可能になります。

リングデプロイメント

リングデプロイメントは、精度と制御を備えたソフトウェア展開を管理するための既製のソリューションであり、運用をより回復力のあるものにし、ダウンタイムを削減します。デプロイメントリングを作成することで、組織のニーズとリスク許容度に基づいてデバイスを戦略的にグループ化できます。自動および手動パッチプロモーションのオプションにより、より広範な配布の前に小規模なグループでパッチを徹底的にテストおよび検証でき、リスクを最小限に抑えながら重要なアップデートを迅速に採用できます。包括的なリングステータスビューにより、予測可能性と積極的な問題解決のためのデプロイメント進捗のリアルタイムな洞察が得られます。この段階的なアプローチにより、パッチサイクルを自信を持って管理し、コンプライアンスを向上させ、脆弱性からシステムを保護し、組織全体で生産性を維持できます。

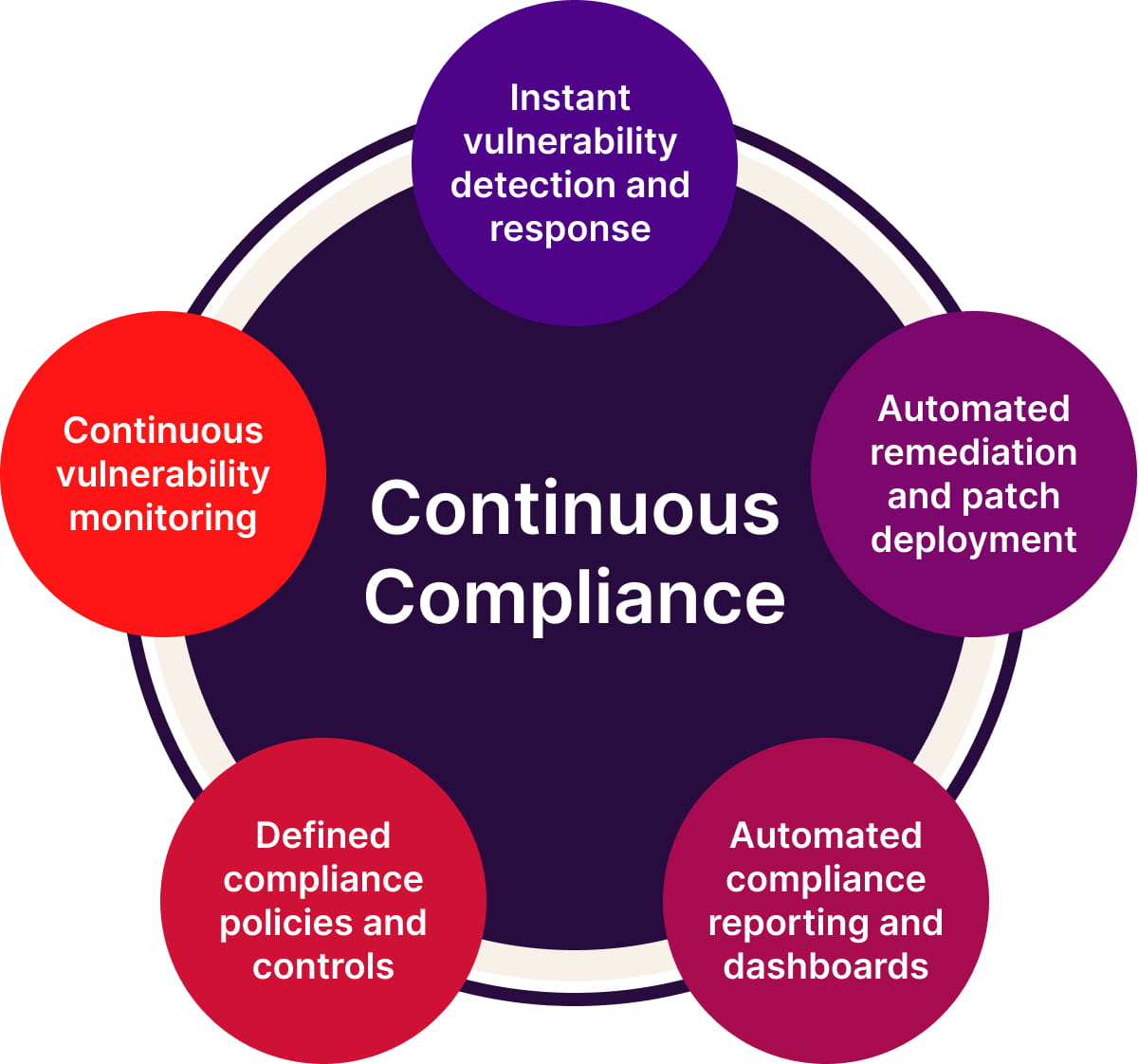

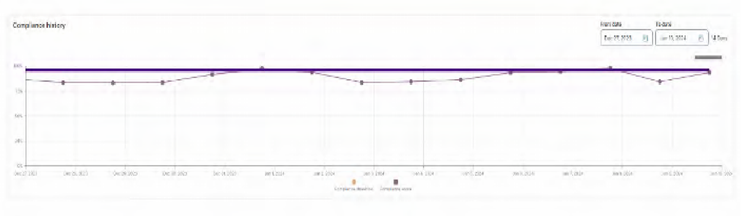

継続的なコンプライアンス

組織は規制コンプライアンス目標を達成するために高いパッチデプロイメント成功率を必要としますが、洗練されたデプロイメント戦略を使用していても、デバイス障害やネットワーク停止などの予期しない問題により、パッチ適用が正常に完了せず、エンドポイントが非準拠のままになる可能性があります。Ivantiの継続的コンプライアンス機能は、必要なパッチのコンプライアンスベースラインを自動的にキュレートし、デバイスがコンプライアンスから外れたときに帯域外の修復をトリガーすることで、パッチ管理をスケジュールされたタスクから常時オンの実施に変換します。これにより、組織は手動介入を排除しながら一貫してコンプライアンス目標を達成し、ITチームが戦略的イニシアチブに集中できるようにします。

オンプレミスからクラウドへ

Ivanti Neurons for Patch Managementでオンプレミスのパッチ管理からクラウドへの移行を始めましょう。当社のクラウドネイティブソリューションにより、「リップアンドリプレース」を強制されることなく、独自のペースで移行できます。Ivantiの移行エクスペリエンスは、オンプレミスのIvantiパッチ管理ソリューションで管理されているデバイスと並んで、クラウドで管理されているデバイスの可視性を提供します。

パッチの信頼性

パッチの信頼性は、システムの整合性とセキュリティにとって重要です。Ivantiは、匿名化されたデプロイメントデータと高度なテストを活用して、デプロイメント前にパッチの有効性と安全性を評価します。Ivanti Neurons Agentは、テスト済みのパッチを自律的に設定し、数千のデバイスに迅速に配布し、潜在的な問題を早期に特定します。ITチームは情報に基づいたパッチ適用の決定を行い、障害のリスクを最小限に抑え、IT環境の安定性とパフォーマンスを向上させることができます。この方法により、ダウンタイムが削減され、脆弱性に対する継続的な保護が確保されます。

1つのプラットフォーム上の異種環境

異種プラットフォームは、多様なIT環境全体で強力なセキュリティ基準を維持するために重要であり、効率的かつ積極的なITセキュリティリスク管理を可能にします。Ivanti Neurons for Patch Managementは、Windows、MacOS、Linux、およびサードパーティアプリケーションを統合管理エクスペリエンスでサポートし、さまざまなシステムの監視を簡素化し、生産性を向上させます。

単一のプラットフォームを使用することで、一貫したセキュリティポリシーを提供し、異なるパッチ管理システム間を切り替えることなく運用効率を高めます。これにより、複雑さと見落としのリスクが軽減され、すべてのエンドポイント全体で包括的な保護と可視性が確保されます。脆弱性と不整合を迅速に特定することで、この包括的なアプローチは侵害を防止し、ダウンタイムと回復コストを削減し、組織の資産を保護します。

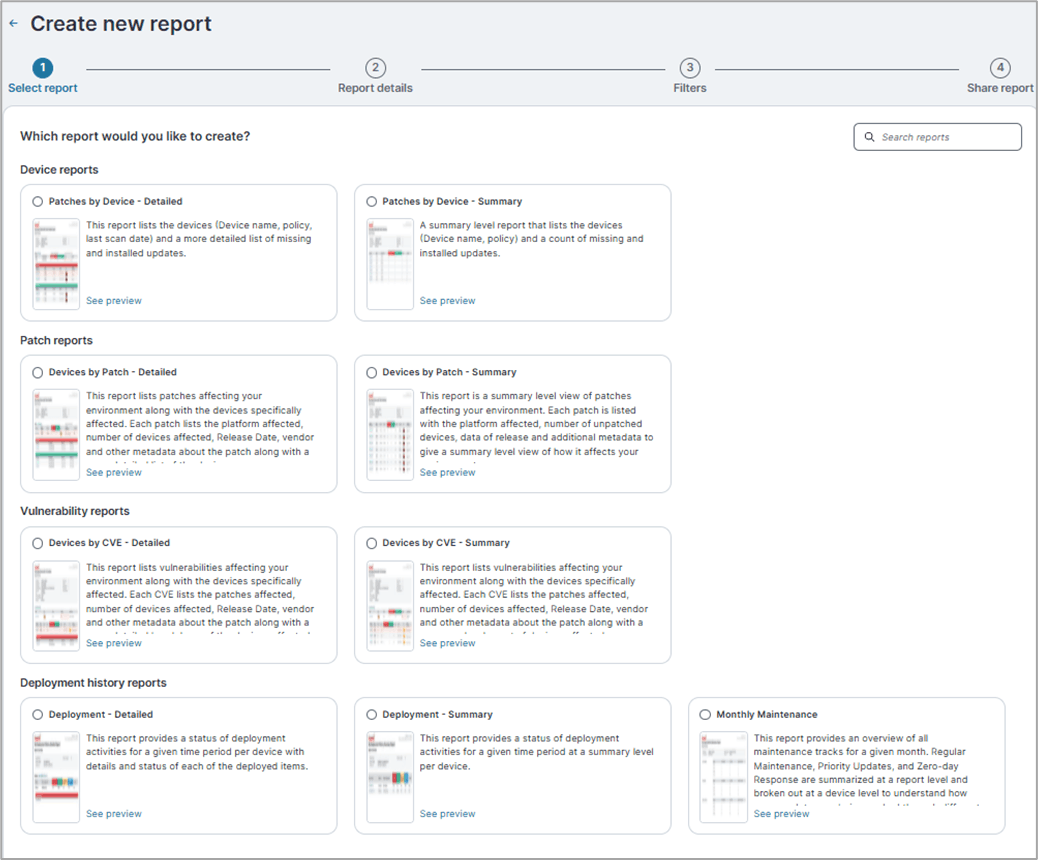

コンプライアンスレポート

パッチ管理におけるコンプライアンスレポートは重要です。Ivantiの自動化システムは、実世界のリスクを反映するリスクベースのKPIに焦点を当てています。すべてのパッチが文書化され、規制基準を満たしていることを保証し、非準拠を大幅に削減します。このシステムは、典型的なIT運用タイムラインではなく、アップデートのリリース日に基づいてSLAを設定することで、パッチ管理をセキュリティニーズと整合させます。これは、セキュリティチームが継続的なパッチサイクルの課題に直面しているため重要です。脆弱性エクスポージャーの観点からSLAを再調整することで、IT部門は運用要求を管理しながら、セキュリティ要件をより適切に満たすことができます — 組織の全体的なセキュリティフレームワークを強化します。

測定方法の変更:「エクスポージャー時間」

数字を追いかける:

アップデートは継続的にリリースされます。 コンプライアンスを達成することは ほぼ不可能です。

重要なものを測定する:

リスクベースのKPIにより、チームは実世界のリスクに焦点を当て、コンプライアンスを達成できます。

IT とセキュリティの間の障壁を打破

SLA追跡やリスクベースのインテリジェンスなどの重要な情報への平等なアクセスを提供することで、ITチームとセキュリティチーム間の均等性を創出します。これにより、包括的な視点と共通言語が促進され、迅速かつ効果的な機能横断的な行動が促進されます。統一されたアプローチにより、摩擦が軽減され、ステークホルダーへの調整された対応が可能になります。クラウドソースデータとデプロイメントテレメトリーから得られるパッチの信頼性に関する洞察を共有することで、積極的な評価が可能になり、SLAへの準拠を確保するために失敗したデプロイメントを防ぎます。この戦略により、調整が改善され、組織のセキュリティ態勢が強化されます。

IBM、「Cost of a Data Breach Report 2024」、2024年。https://www.ibm.com/reports/data-breach

Verizon、「2024 Data Breach Investigations Report」、2024年。https://www.verizon.com/business/resources/reports/dbir/

Google、「A Year in Review of Zero-Days Exploited In-the-Wild in 2023」、2024年3月。https://cloud.google.com/blog/topics/threat-intelligence/2023-zero-day-trends

Richard Fang、Rohan Bindu、Akul Gupta、Qiusi Zhan、Daniel Kang、「Teams of LLM Agents can Exploit Zero-Day Vulnerabilities」、2024年6月2日。https://arxiv.org/abs/2406.01637。

Ivanti、「Patch Management Challenges: Survey Results and Insights as Organizations move to Everywhere Workplace」、2021年10月7日。https://www.ivanti.com/resources/v/doc/ivi/2634/712cff539c8a。

Securin、「Ransomware Report 2023 Year in Review」、2024年。https://www.securin.io/ransomware-report-2023-year-in-review-download/。