概要

サイバーリスクの定量化、リスクアペタイト、エクスポージャー管理は連携して、ビジネスリーダーのための経済面と運用面のクローズドなフィードバックループを構築できます。 サイバーリスクの定量化により、経営層はサイバー投資を他の資本投資の意思決定と比較できます。 リスクアペタイト・ステートメントは、リスクキャパシティ、許容度、絶対的な制限を明確に明文化し、全部門の意思決定を整合させます。 エクスポージャー管理は、アタックサーフェス管理、リスクベースの脆弱性管理、検証と修復を組み合わせることで、組織が定義したリスクアペタイトに継続的に適応します。今日の経営層は、常にプレッシャーにさらされています。規制要件は予算を上回るペースで増え、顧客はレジリエンスの証明を求め、システム停止はすべてビジネス上の出来事になります。各部門が個別にリスクを管理していると、リーダーは戦略を前進させるよりも、対応に追われる時間が長くなります。

本当の課題は一貫性です。多くの組織はいまだに、赤や黄色で埋め尽くされたダッシュボードのような部分的な手段に依存していますが、どのリスクが重要なのか、停止が実際にどれほどのコストをもたらすのかは明確ではありません。年に一度、スプレッドシートでリスクを更新しているだけでは、計器なしで霧の中を飛行しているようなものです。サイバーリスクの定量化(CRQ)は、信頼できる指標、現実的なシナリオ、ROIに基づく優先順位という形で、そうした計器を提供します。

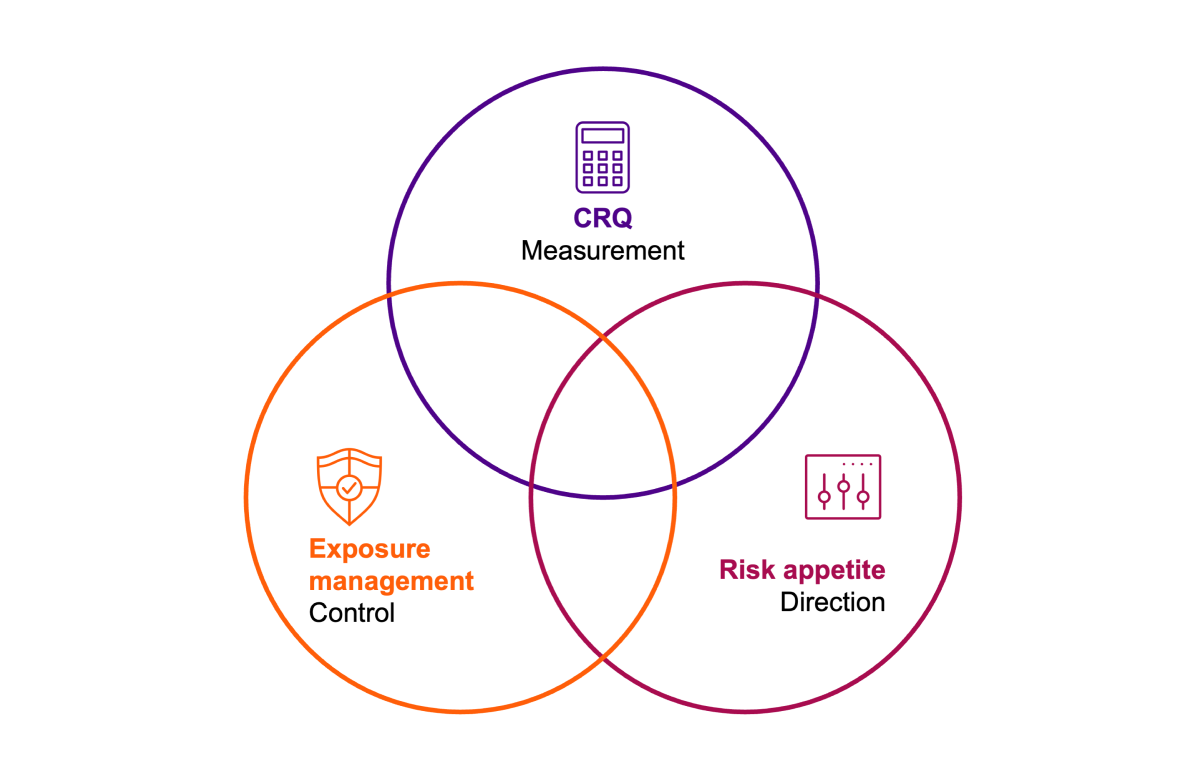

しかし、測定だけでは不十分です。リスクアペタイトは、組織がどの程度の不確実性を受け入れる意思があるかを定義し、エクスポージャー管理はその境界を運用に落とし込みます。CRQ、リスクアペタイト、エクスポージャー管理が連携して機能すると、リスクは制御可能な変数になります。つまり、監視を戦略と行動に結び付けるクローズドループです。

その結果、ノイズを減らし、優先順位を明確にし、リーダーがセキュリティ、収益性、イノベーションのバランスを取れる仕組みが実現します。そして、測定だけでは不十分である一方で、ITリーダーにとって測定は極めて重要な第一歩です。

測定がリーダーシップの第一歩である理由

測定できないものは管理できません。単に「重大」とラベル付けされたものの中には、5万ドル程度の小さな問題もあれば、540万ドル規模の災害もあり得ます。定量化がなければ、リーダーの意思決定は、プロセスを装った勘に頼ることになります。

測定は、制御の第一歩です。リスクが財務用語(例:損失確率、潜在的影響、対策のリターン)で表現されると、セキュリティは技術的な議論ではなく、ビジネス機能になります。価値、コスト、リターンという言語の中に再び位置付けられるのです。投資家や取締役会は、レジリエンスをガバナンス成熟度の指標として評価する傾向を強めています。定量化されたリスクは、より優れたセキュリティ態勢を支えるだけでなく、企業価値を安定させ、経営判断への信頼を高めます。

サイバーリスクの定量化(CRQ):推測を金額に変える

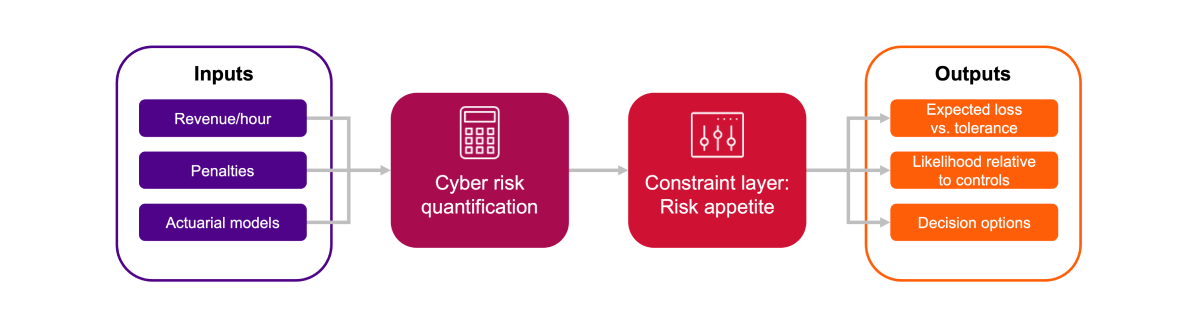

サイバーリスクの定量化は、ビジネスリーダーが必要とする変換レイヤーを提供します。特定の脅威がどれほどの金銭的コストをもたらす可能性があるのか、発生する可能性はどの程度か、どの要因がエクスポージャーを増幅または低減するのかをモデル化します。入力データには、時間あたりの生産収益、契約上の違約金、データ処理コストなどの内部指標に加え、Munich Reなどの保険数理モデルが含まれます。

CRQは、3つの主要なビジネス影響カテゴリを通じてリスクを捉え直します。それぞれのカテゴリには固有の要因とタイムラインがあり、その違いを無視すると優先順位付けを誤ることになります。

- 事業中断:システムが停止すると、生産停止、違約金、逸失収益が時間単位で積み上がり、コストの時計が動き始めます。

- データ侵害:被害は波状に広がり、復旧対応、罰金、法的措置、顧客信頼の低下が何年にもわたって影響を残します。

- 金銭窃盗と不正:侵害されたアカウント、不正に改ざんされた送金、偽の支払い指示によって、即時の損失が発生します。

CRQは、一般的なITの近視眼的な見方も転換します。脆弱性から出発するのではなく、ビジネスモデルのレベルから始めます。つまり、「これが当社にどれほどのコストをもたらすのか」「どのプロセスが停止した場合に最大の財務影響を引き起こすのか」を問うのです。

この分析では、時間あたりの生産収益や契約上の違約金など、企業固有のデータを使用し、Munich Reの保険数理モデルと照合します。その結果として得られるのは、信頼でき、実行に移せる数値です。経営層は、サイバー投資を他の資本投資の意思決定と比較できるようになります。「すべての脆弱性にパッチを適用する」のではなく、「投じた1ドルあたりで最大の財務リスクを削減できる施策はどれか」が問われるようになります。

この転換は、サイバーセキュリティがCFOのバランスシートに組み込まれる瞬間を意味します。そして、CISOが略語ではなく金額で語るようになると、サイバーセキュリティは恐怖の管理ではなく、企業価値を語る言語になります。

リスクアペタイト:目標達成に向けた境界を設定する

定量化だけでは計器にすぎず、リーダーシップではありません。リーダーシップには、組織が目標達成のためにどの程度のリスクを受け入れる意思があるかを定義することが求められます。その定義、すなわち組織のリスクアペタイトこそが、測定と管理をつなぐ要です。

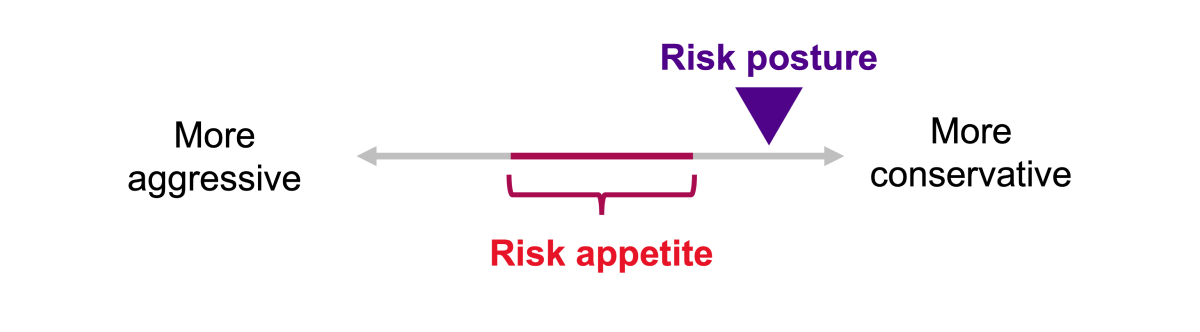

すべての企業は、成長への意欲とエクスポージャーのバランスを取っています。高成長のスタートアップは潜在的なリターンのために変動性を受け入れる一方、規制の厳しい公益事業者は実験よりも安定性を重視します。リスクアペタイトは、こうした直感を方針へと変換し、目標を最大損失、許容可能なダウンタイム、評判への影響に対する許容度などのしきい値に結び付けます。

リスクアペタイトの定義は、定量的であると同時に、倫理的な営みでもあります。それは、企業がどれほどの損失を受け入れる意思があるかだけでなく、どのような企業でありたいのかを示します。最大損失やROIといった指標は、価値観、評判、倫理に関するより定性的な判断と共存します。

リスクアペタイト・ステートメント(RAS)がこれらの境界を明文化し、リスクキャパシティ、許容度、絶対的な制限を区別すると、リーダーは意思決定のための共通言語を得られます。たとえば、多くの組織では、イノベーションには高いリスクアペタイト、運用には中程度、セキュリティには最小限、コンプライアンスには低いリスクアペタイトを設定します。各組織は、こうしたトレードオフを明確にする必要があります。

明確なRASは整合性を確保します。RASがなければ、部門はばらばらに動きます。マーケティングはスピードを求め、法務は慎重さを求めるからです。明確に定義されたリスクアペタイトは、その摩擦のバランスを取ります。また、信頼の醸成にも役立ちます。投資家や規制当局は、リスクガバナンスが意図的で、透明性があり、測定可能であることを確認できます。さらに、主要リスク指標がこれらのしきい値に対するパフォーマンスを追跡し、状況が悪化する前に早期警告を提供します。

エクスポージャー管理:可視性と制御が交わるところ

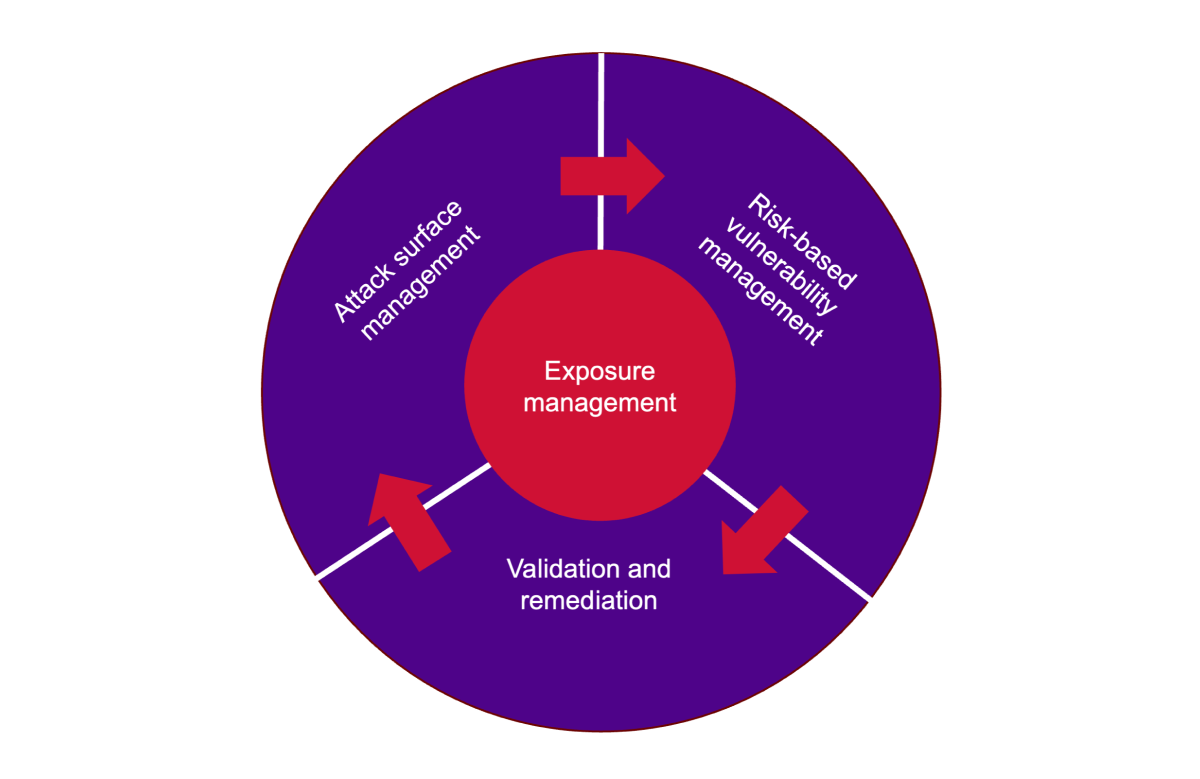

日々の運用に結び付くまでは、リスクアペタイトは理論にすぎません。エクスポージャー管理は、3つの領域、すなわちアタックサーフェス管理(ASM)、リスクベースの脆弱性管理(RBVM)、検証と修復を統合することで、その境界を運用に落とし込みます。これは、スコープ設定、発見、優先順位付け、検証、動員から成るGartnerのContinuous Threat Exposure Management(CTEM)モデルに沿ったものです。

- アタックサーフェス管理(ASM):シャドーITを含め、攻撃される可能性のあるすべての資産を可視化します。

- リスクベースの脆弱性管理(RBVM):脆弱性を、悪用可能性とビジネス影響の観点から文脈化します。

- 検証と修復:どの脅威が本当に悪用可能なのか、対策が有効かどうかを確認します。

実際には、エクスポージャー管理は可視性とガバナンスの間で機能する生きたフィードバックループです。データ集約により、脆弱性と資産価値を関連付けてサイロを解消し、検証によって理論モデルが現実と一致していることを確認します。修復は、統合されたITSMワークフローを通じてループを自動的に閉じます。

たとえばオンライン小売業者は、収益を最大化するためにブラックフライデーにはより高いリスクを許容することを選ぶかもしれません。ただし、その場合も可視性を高め、迅速な緩和策を講じます。こうしてセキュリティは、事後対応型の危機管理ではなく、動的な均衡になります。

従来の脆弱性管理が事後対応型で不完全であるのに対し、現代のエクスポージャー管理は資産、エンドポイント、アプリケーション、クラウドにまたがり、組織が定義したリスクアペタイトに継続的に適応します。自動化、エスカレーション、リアルタイムレポートにより、リーダーは組織の現在地、停止時のコスト、財務的エクスポージャーを最も大きく削減する施策を常に把握できます。

クローズドループ:サイバーリスクを制御可能なシステムに変える

サイバーリスクの定量化、リスクアペタイト、エクスポージャー管理が連携して機能すると、リスクは制御可能な変数になります。つまり、経済面と運用面のクローズドなフィードバックループです。

CRQは、脆弱性がどれほどの財務的損害を引き起こし得るかを示します。リスクアペタイトは、組織がそのリスクをどの程度受け入れる意思があるかを定義します。エクスポージャー管理は、企業のアタックサーフェスがこのしきい値と正確に整合するようにします。この3つが一体となって、測定、方向付け、制御のシステムを形成します。

- CRQがなければ、基盤がありません。

- リスクアペタイトがなければ、戦略がありません。

- エクスポージャー管理がなければ、実行が担保されません。

このクローズドループは、サイバーセキュリティをコンプライアンス上の義務から、パフォーマンスを高める規律へと変えます。経営層は、他の領域で用いているものと同じレバー、すなわち指標、しきい値、継続的なフィードバックを手にします。取締役会で、リスクの変動が利益率の変動と同じように自然に議論され、レジリエンスが競争力を示すKPIになる場面を想像してみてください。

長年、サイバーセキュリティはインシデントを防ぐためにアイデアを遮る「ノー」の部門でした。定量化とエクスポージャー管理は、それを「どのように実現するか」を示す部門へと変えます。リーダーは今や、計算されたリスクを取り、レジリエンスのROIを証明し、投資家や規制当局が共有する言語、すなわち影響、確率、バリューアットリスクでコミュニケーションできるようになります。

測定されたリスクは、管理された価値になります。そしてリーダーシップは、ようやく前進する力を取り戻します。かつてイノベーションのブレーキだったサイバーセキュリティは、戦略的な自信を支える操舵システム、すなわち先見性を語る新たな言語になります。それ未満の取り組みは賭けにすぎず、最終的に勝つのは攻撃者だけです。

よくある質問

サイバーリスクの定量化(CRQ)とは何ですか。なぜ重要なのですか。

CRQは、サイバーセキュリティリスクを財務用語に変換し、潜在的な損失、発生確率、緩和策のROIを示します。これにより、経営層はサイバー投資を他の資本投資の意思決定と比較し、効果的に優先順位を付け、技術的な専門用語ではなくビジネスの言葉でリスクを伝えられます。

リスクアペタイト・ステートメントはサイバーセキュリティ戦略をどのように向上させますか。

リスクアペタイト・ステートメントは、組織が目標を達成するためにどの程度のリスクを受け入れる意思があるかを定義します。損失、ダウンタイム、評判への影響について明確なしきい値を設定し、すべての部門を共通のフレームワークの下で整合させます。

エクスポージャー管理とは何ですか。脆弱性管理とはどう異なりますか。

エクスポージャー管理は、脆弱性へのパッチ適用にとどまりません。アタックサーフェス管理、リスクベースの脆弱性管理、検証を組み合わせて、定義されたリスクアペタイトにセキュリティ態勢を継続的に整合させます。従来の脆弱性管理とは異なり、ビジネス影響と悪用可能性に基づいて優先順位を付けます。

CRQ、リスクアペタイト、エクスポージャー管理はどのように連携しますか。

この3つは連携してクローズドループを形成します。CRQが財務リスクを測定し、リスクアペタイトが許容範囲を設定し、エクスポージャー管理がそれらの範囲を運用面で徹底します。