Zusammenfassung

- Cyber-Risikquantifizierung, Risikobereitschaft und Exposure Management können zusammenwirken, um für Führungskräfte einen geschlossenen wirtschaftlichen und operativen Feedbackkreislauf zu schaffen.

- Cyber-Risikquantifizierung ermöglicht es Führungskräften, Cyberinvestitionen mit jeder anderen Kapitalentscheidung zu vergleichen.

- Eine Erklärung zur Risikobereitschaft kodifiziert Risikokapazität, Toleranz und feste Limits explizit, um die Entscheidungsfindung abteilungsübergreifend auszurichten.

- Exposure Management passt sich kontinuierlich an die definierte Risikobereitschaft des Unternehmens an, indem es Attack Surface Management, risikobasiertes Schwachstellenmanagement sowie Validierung und Behebung kombiniert.

Führungskräfte stehen heute unter dauerhaftem Druck. Regulatorische Anforderungen wachsen schneller als Budgets, Kunden erwarten Nachweise für Resilienz und jeder Systemausfall wird zu einem geschäftskritischen Ereignis. Wenn jede Funktion Risiken isoliert steuert, verbringen Führungskräfte mehr Zeit mit Reagieren als mit der Weiterentwicklung der Strategie.

Das eigentliche Problem ist Kohärenz. Die meisten Unternehmen verlassen sich noch immer auf unvollständige Instrumente: Dashboards voller roter und gelber Warnungen, aber ohne Klarheit darüber, welche Risiken wirklich zählen oder was ein Ausfall tatsächlich kosten würde. Wer Risiken einmal im Jahr in einer Tabellenkalkulation aktualisiert, steuert das Unternehmen ohne Instrumente durch den Nebel. Cyber-Risikquantifizierung (CRQ) stellt diese Instrumente in Form belastbarer Kennzahlen, realistischer Szenarien und ROI-basierter Prioritäten bereit.

Doch Messung allein reicht nicht aus. Risikobereitschaft definiert, wie viel Unsicherheit ein Unternehmen zu akzeptieren bereit ist; Exposure Management setzt diese Grenze operativ um. Wenn CRQ, Risikobereitschaft und Exposure Management zusammenwirken, wird Risiko zu einer steuerbaren Variable — einem geschlossenen Kreislauf, der Monitoring mit Strategie und Handeln verbindet.

Das Ergebnis ist ein System, das Störsignale reduziert, Prioritäten schärft und Führungskräften ermöglicht, Sicherheit, Profitabilität und Innovation auszubalancieren. Und auch wenn Messung allein nicht ausreicht, ist sie für IT-Führungskräfte der entscheidende erste Schritt.

Warum Messung der erste Führungsakt ist

Was sich nicht messen lässt, lässt sich nicht steuern. Hinter einer einzelnen Kennzeichnung als „kritisch“ kann sich eine Unannehmlichkeit von 50.000 US-Dollar oder ein Schaden von 5,4 Millionen US-Dollar verbergen. Ohne Quantifizierung beruhen Führungsentscheidungen auf Intuition, die als Prozess getarnt ist.

Messung ist der erste Schritt zur Kontrolle. Wenn Risiko in finanziellen Begriffen ausgedrückt wird (z. B. Verlustwahrscheinlichkeit, potenzielle Auswirkungen, Rendite von Minderungsmaßnahmen), wird Sicherheit zu einer Geschäftsfunktion statt zu einer technischen Debatte. Sie kehrt in die Sprache von Wert, Kosten und Rendite zurück. Investoren und Aufsichtsgremien bewerten Resilienz zunehmend als Indikator für die Reife der Governance. Quantifiziertes Risiko unterstützt nicht nur eine bessere Sicherheitslage — es stabilisiert die Bewertung und stärkt das Vertrauen in die Entscheidungen der Unternehmensleitung.

Cyber-Risikquantifizierung (CRQ): Aus Schätzungen werden Beträge

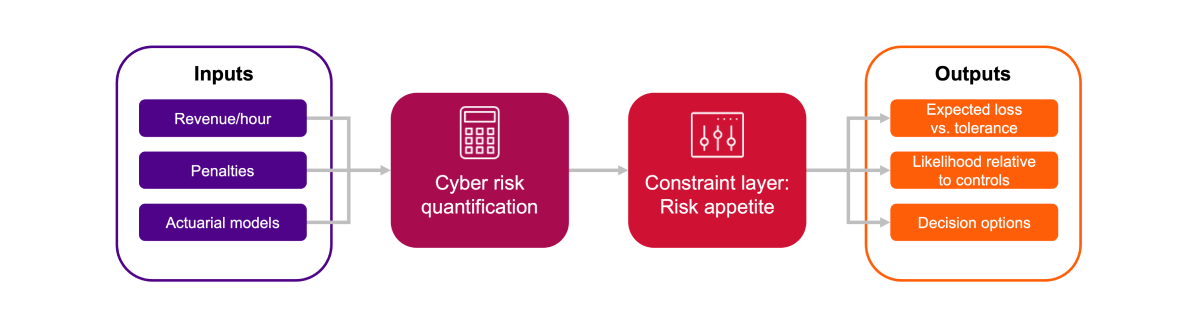

Cyber-Risikquantifizierung liefert die Übersetzungsebene, die Unternehmensentscheider benötigen. Sie modelliert, welche Kosten eine konkrete Bedrohung in US-Dollar verursachen könnte, wie wahrscheinlich ihr Eintritt ist und welche Faktoren die Exposition erhöhen oder verringern. Zu den Eingangsdaten gehören interne Kennzahlen (z. B. Produktionsumsatz pro Stunde, Vertragsstrafen, Kosten für die Datenverarbeitung), ergänzt durch versicherungsmathematische Modelle, etwa von Munich Re.

CRQ betrachtet Risiko anhand von drei zentralen Kategorien geschäftlicher Auswirkungen neu. Jede Kategorie hat eigene Treiber und Zeitverläufe; wer diese Unterschiede ignoriert, setzt falsche Prioritäten.

- Betriebsunterbrechung: Wenn Systeme ausfallen, beginnt die Kostenuhr zu laufen, während Produktionsausfälle, Vertragsstrafen und entgangene Umsätze sich stündlich summieren.

- Datenschutzverletzung: Hier entfaltet sich der Schaden in Wellen, und Bereinigung, Bußgelder, rechtliche Schritte sowie der Verlust von Kundenvertrauen wirken über Jahre nach.

- Finanzieller Diebstahl und Betrug: Kompromittierte Konten, manipulierte Überweisungen oder falsche Zahlungsaufträge verursachen unmittelbare Verluste.

CRQ kehrt zudem den üblichen IT-Tunnelblick um. Statt bei Schwachstellen zu beginnen, setzt sie auf Ebene des Geschäftsmodells an. Sie fragt: Was würde uns das kosten, und welche Prozesse würden bei einem Ausfall die größten finanziellen Auswirkungen verursachen?

Die Analyse nutzt unternehmensspezifische Daten wie stündlichen Produktionsumsatz und Vertragsstrafen und gleicht sie mit den versicherungsmathematischen Modellen von Munich Re ab. Das Ergebnis: belastbare, handlungsrelevante Zahlen. Führungskräfte können Cyberinvestitionen mit jeder anderen Kapitalentscheidung vergleichen. Anstatt „alle Schwachstellen zu patchen“, lautet die Frage: Welche Maßnahme reduziert das größte finanzielle Risiko pro investiertem Dollar?

Diese Verschiebung markiert den Moment, in dem Cybersicherheit in die Bilanz des CFO einzieht. Und wenn CISOs in Dollar statt in Akronymen sprechen, wird Cybersicherheit zu einer Sprache des Unternehmenswerts statt des Angstmanagements.

Risikobereitschaft: Die Grenzen der Ambition festlegen

Quantifizierung allein ist Instrumentierung — nicht Führung. Führung erfordert die Definition, wie viel Risiko Ihr Unternehmen bereit ist, bei der Verfolgung seiner Ziele zu akzeptieren. Diese Definition (also die Risikobereitschaft Ihres Unternehmens) ist das Bindeglied zwischen Messung und Management.

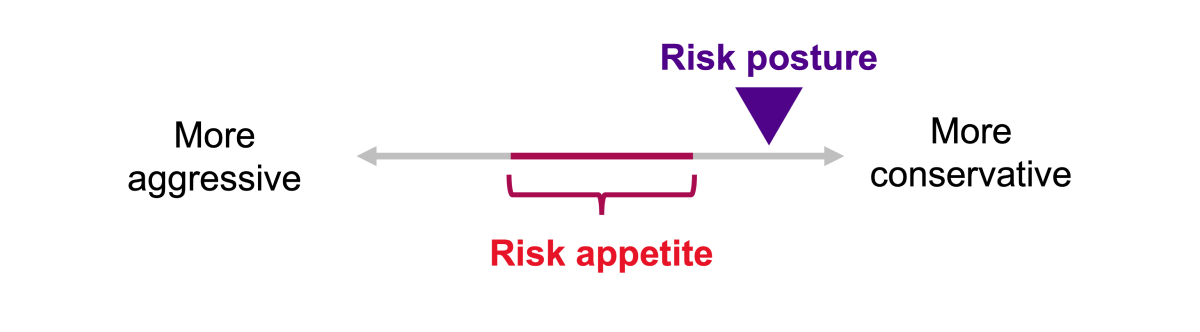

Jedes Unternehmen wägt Ambition gegen Exposition ab. Ein wachstumsstarkes Startup akzeptiert Volatilität zugunsten potenzieller Chancen, während ein regulierter Versorger Stabilität höher bewertet als Experimente. Risikobereitschaft überführt diese Instinkte in Richtlinien und verknüpft Ziele mit Schwellenwerten wie maximalem Verlust, akzeptabler Ausfallzeit und Toleranz gegenüber Reputationsschäden.

Die Definition der Risikobereitschaft ist sowohl eine quantitative als auch eine wertorientierte Aufgabe. Sie signalisiert nicht nur, welchen Verlust ein Unternehmen zu tragen bereit ist, sondern auch, welche Art von Unternehmen es sein möchte. Kennzahlen wie maximaler Verlust und ROI stehen neben weicheren Bewertungen zu Werten, Reputation und Ethik.

Wenn eine Erklärung zur Risikobereitschaft (RAS) diese Grenzen kodifiziert (und zwischen Risikokapazität, Toleranz und festen Limits unterscheidet), erhalten Führungskräfte eine gemeinsame Sprache für die Entscheidungsfindung. Viele Unternehmen unterscheiden beispielsweise zwischen hoher Bereitschaft zu Innovationsrisiken, moderater Bereitschaft im operativen Bereich, minimaler Bereitschaft bei der Sicherheit und niedriger Bereitschaft bei Compliance. Jedes Unternehmen muss diese Abwägungen explizit machen.

Eine klare RAS sorgt für Ausrichtung. Ohne sie driften Abteilungen auseinander; das Marketing drängt auf Geschwindigkeit, während die Rechtsabteilung Vorsicht fordert. Eine klar definierte Risikobereitschaft balanciert diese Reibung aus. Sie stärkt außerdem das Vertrauen — Investoren und Aufsichtsbehörden erkennen, dass Risikogovernance bewusst, transparent und messbar erfolgt. Wesentliche Risikoindikatoren verfolgen anschließend die Leistung im Vergleich zu diesen Schwellenwerten und liefern Frühwarnsignale, bevor sich Bedingungen verschlechtern.

Exposure Management: Wo Transparenz auf Kontrolle trifft

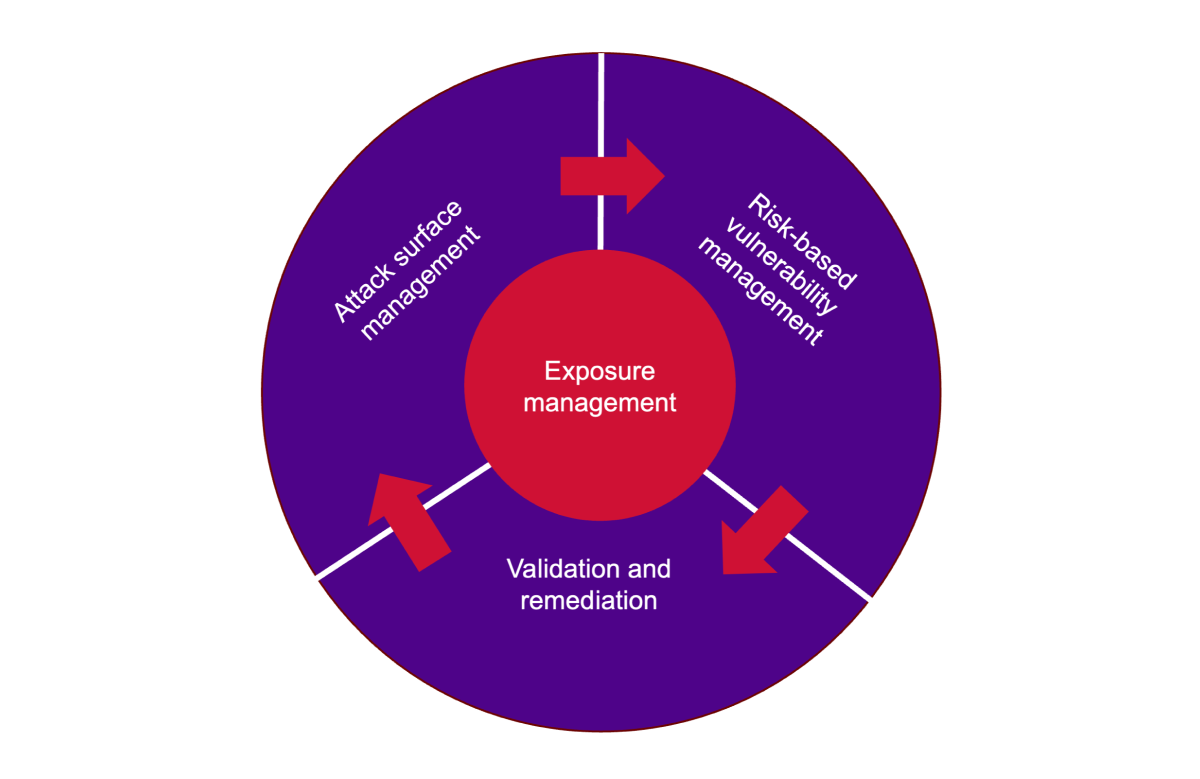

Solange sie nicht in den täglichen Betrieb einfließt, bleibt Risikobereitschaft theoretisch. Exposure Management setzt diese Grenze operativ um, indem es drei Disziplinen zusammenführt: Attack Surface Management (ASM), risikobasiertes Schwachstellenmanagement (RBVM) sowie Validierung und Behebung. Dies entspricht Gartners Modell des Continuous Threat Exposure Management (CTEM) mit den Schritten Scope, Discover, Prioritize, Validate und Mobilize.

- Attack Surface Management (ASM): Bietet Transparenz über jedes Asset, das angegriffen werden könnte, einschließlich Schatten-IT.

- Risikobasiertes Schwachstellenmanagement (RBVM): Kontextualisiert Schwachstellen nach Ausnutzbarkeit und geschäftlichen Auswirkungen.

- Validierung und Behebung: Bestätigt, welche Bedrohungen tatsächlich ausnutzbar sind und ob Korrekturen wirksam greifen.

In der Praxis ist Exposure Management ein lebendiger Feedbackkreislauf zwischen Transparenz und Governance. Datenaggregation baut Silos ab, indem sie Schwachstellen mit dem Asset-Wert korreliert, während Validierung sicherstellt, dass theoretische Modelle der Realität entsprechen. Remediation schließt den Kreislauf automatisch (durch integrierte ITSM-Workflows).

Ein Onlinehändler kann beispielsweise entscheiden, am Black Friday ein höheres Risiko zu tolerieren, um den Umsatz zu maximieren — allerdings mit erhöhter Transparenz und schneller Risikominderung. Sicherheit wird damit zu einem dynamischen Gleichgewicht statt zu reaktivem Krisenmanagement.

Während traditionelles Schwachstellenmanagement reaktiv und unvollständig ist, umfasst modernes Exposure Management Assets, Endpunkte, Anwendungen und Clouds und passt sich kontinuierlich an die definierte Risikobereitschaft des Unternehmens an. Automatisierung, Eskalation und Echtzeitberichte stellen sicher, dass die Unternehmensleitung jederzeit weiß, wo Ihr Unternehmen steht, was ein Ausfall kosten würde und welche Maßnahmen die finanzielle Exposition am stärksten reduzieren.

Der geschlossene Kreislauf: Cyberrisiko in ein steuerbares System verwandeln

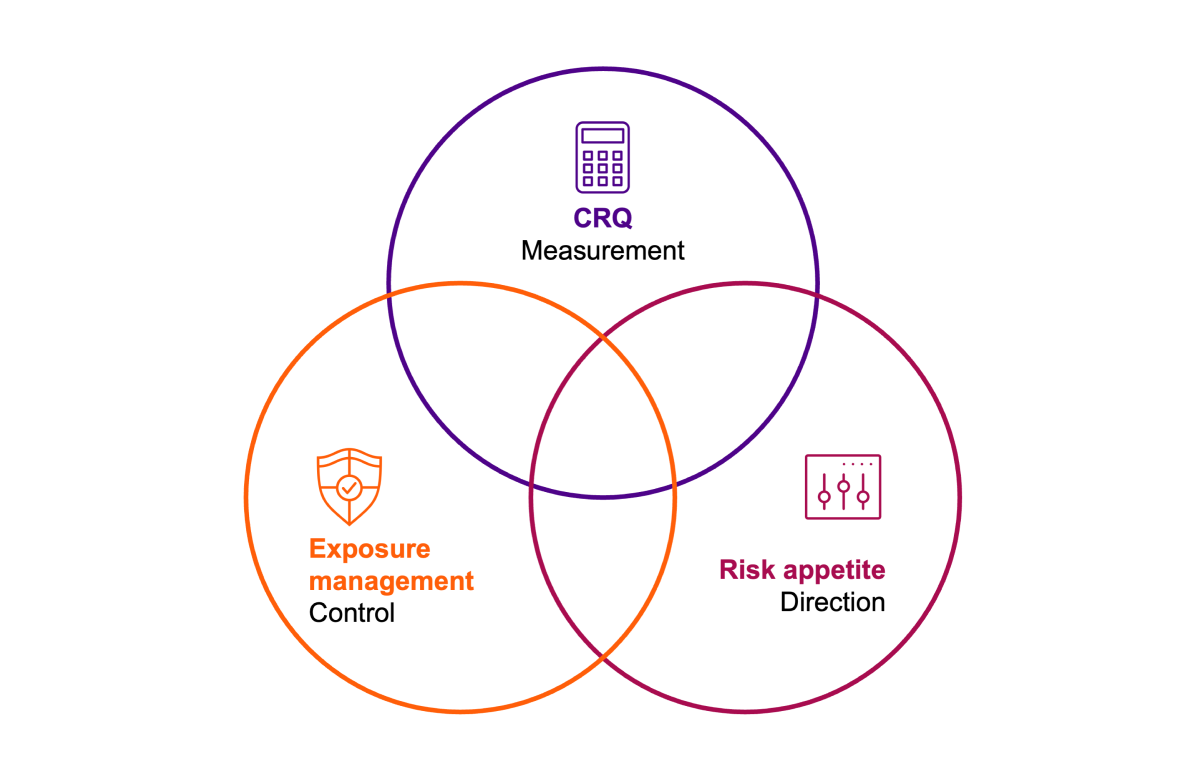

Wenn Cyber-Risikquantifizierung, Risikobereitschaft und Exposure Management zusammenwirken, wird Risiko zu einer steuerbaren Variable — einem geschlossenen wirtschaftlichen und operativen Feedbackkreislauf.

CRQ zeigt, welchen finanziellen Schaden eine Schwachstelle verursachen könnte. Risikobereitschaft definiert, wie viel von diesem Risiko das Unternehmen zu akzeptieren bereit ist. Exposure Management stellt sicher, dass die Angriffsfläche des Unternehmens exakt mit diesem Schwellenwert übereinstimmt. Gemeinsam bilden diese drei Elemente ein System aus Messung, Richtung und Kontrolle.

- Ohne CRQ fehlt das Fundament.

- Ohne Risikobereitschaft gibt es keine Strategie.

- Ohne Exposure Management gibt es keine Durchsetzung.

Dieser geschlossene Kreislauf verwandelt Cybersicherheit von einer Compliance-Verpflichtung in eine Leistungsdisziplin. Er gibt Führungskräften dieselben Stellhebel an die Hand, die sie auch in anderen Bereichen nutzen (Kennzahlen, Schwellenwerte und kontinuierliches Feedback). Stellen Sie sich Vorstandssitzungen vor, in denen Risikoabweichungen mit derselben Selbstverständlichkeit diskutiert werden wie Margenabweichungen und Resilienz zu einem wettbewerbsrelevanten KPI wird.

Jahrelang war Cybersicherheit die Abteilung des „Nein“, die Ideen blockierte, um Vorfälle zu verhindern. Quantifizierung und Exposure Management machen daraus die Abteilung des „Wie“. Die Unternehmensleitung kann nun kalkulierte Risiken eingehen, den ROI von Resilienz belegen und in einer Sprache kommunizieren, die Investoren und Regulierungsbehörden teilen: Auswirkung, Wahrscheinlichkeit und Value at Risk.

Gemessenes Risiko wird zu gesteuertem Wert — und die Unternehmensleitung gewinnt endlich wieder Vorwärtsdynamik. Cybersicherheit, einst eine Bremse für Innovation, wird zum Steuerungssystem für strategisches Vertrauen — der neuen Sprache der Vorausschau. Alles andere ist ein Spiel mit dem Risiko, und am Ende gewinnt nur der Angreifer.

FAQs

Was ist Cyber-Risikquantifizierung (CRQ) und warum ist sie wichtig?

CRQ übersetzt Cybersicherheitsrisiken in finanzielle Begriffe und zeigt potenziellen Verlust, Wahrscheinlichkeit und ROI von Minderungsmaßnahmen auf. So können Führungskräfte Cyberinvestitionen mit anderen Kapitalentscheidungen vergleichen, effektiv priorisieren und Risiken in Geschäftssprache statt in technischem Jargon kommunizieren.

Wie verbessert eine Erklärung zur Risikobereitschaft die Cybersicherheitsstrategie?

Eine Erklärung zur Risikobereitschaft definiert, wie viel Risiko ein Unternehmen zu akzeptieren bereit ist, um seine Ziele zu erreichen. Sie legt klare Schwellenwerte für Verluste, Ausfallzeiten und Reputationsschäden fest und richtet alle Abteilungen an einem gemeinsamen Rahmenwerk aus.

Was ist Exposure Management und wie unterscheidet es sich vom Schwachstellenmanagement?

Exposure Management geht über das Patchen von Schwachstellen hinaus. Es kombiniert Attack Surface Management, risikobasiertes Schwachstellenmanagement und Validierung, um Ihre Sicherheitslage kontinuierlich an Ihrer definierten Risikobereitschaft auszurichten. Im Gegensatz zum traditionellen Schwachstellenmanagement priorisiert es auf Grundlage geschäftlicher Auswirkungen und Ausnutzbarkeit.

Wie arbeiten CRQ, Risikobereitschaft und Exposure Management zusammen?

Gemeinsam bilden diese drei Elemente einen geschlossenen Kreislauf: CRQ misst das finanzielle Risiko, Risikobereitschaft legt akzeptable Grenzen fest und Exposure Management setzt diese Grenzen operativ durch.