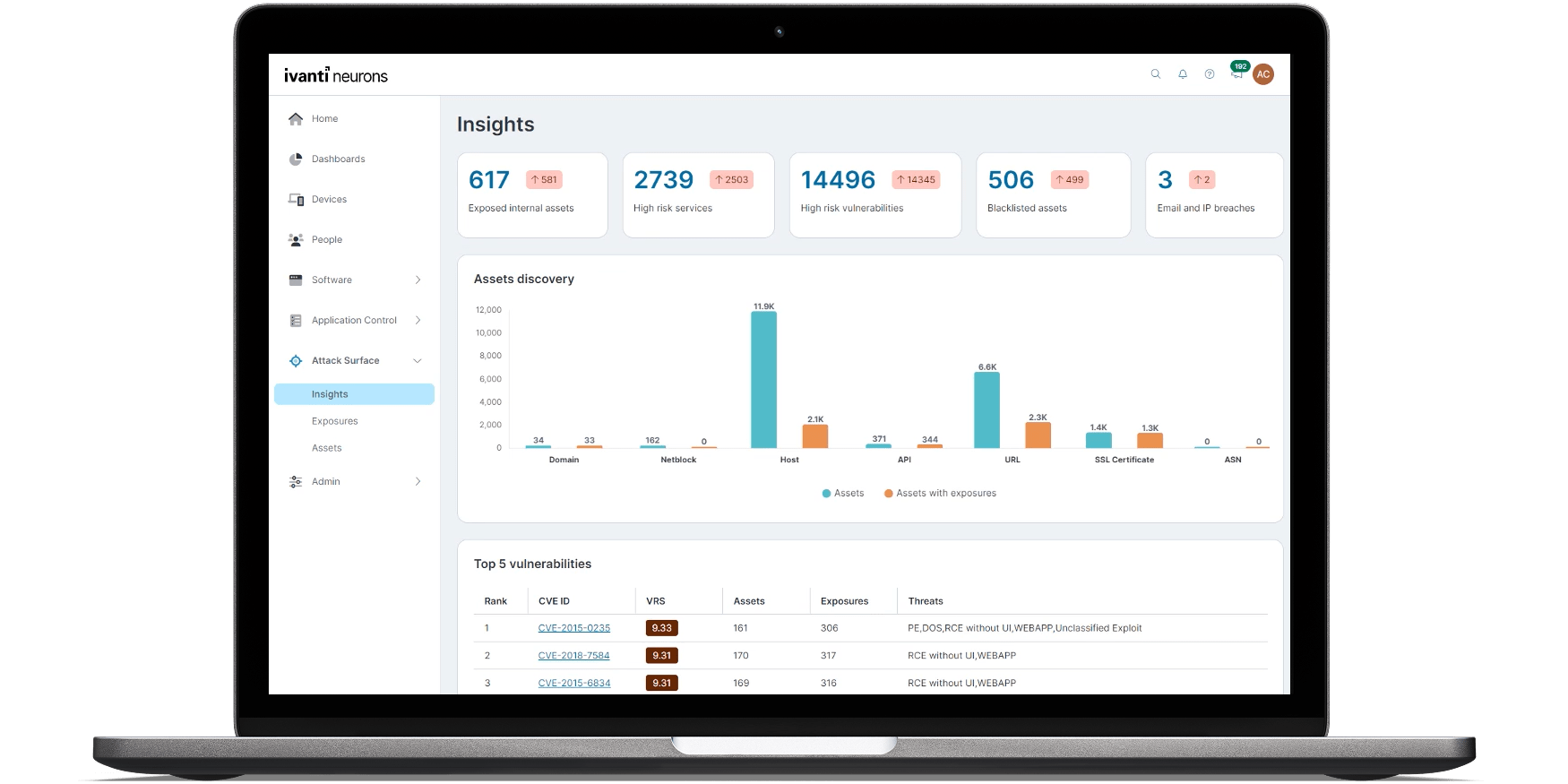

Erzielen Sie umfassende Transparenz

Verschaffen Sie sich einen Überblick über alle internetverbundenen Assets und die damit verbundenen Risiken für die Angriffsfläche Ihres Unternehmens. Die agentenlose Überwachung deckt Assets auf, die sich der Entdeckung durch herkömmliche Erkennungstools entziehen, sowie solche, die normalerweise nicht von Sicherheitsteams überwacht werden - denken Sie an übersehene Qualitätssicherungsumgebungen und vergessene Marketing-Websites.

Darüber hinaus überwacht Ivanti Neurons for EASM kontinuierlich, um eine nahezu Echtzeit-Transparenz der Assets zu gewährleisten. So wissen Sie sofort, wenn bestehende Assets gefährdet sind oder neue Assets eingesetzt werden und können entsprechend reagieren.