Récapitulatif

La quantification du risque cyber, l’appétence au risque et la gestion de l’exposition peuvent fonctionner ensemble pour créer une boucle de rétroaction économique et opérationnelle fermée au service des dirigeants. La quantification du risque cyber permet aux dirigeants de comparer les investissements cyber à toute autre décision d’investissement. Une déclaration d’appétence au risque codifie explicitement la capacité de risque, la tolérance et les limites strictes afin d’aligner la prise de décision dans tous les services. La gestion de l’exposition s’adapte en continu à l’appétence au risque définie par l’organisation en combinant gestion de la surface d’attaque, gestion des vulnérabilités fondée sur les risques, ainsi que validation et remédiation.

Aujourd’hui, les dirigeants évoluent sous une pression constante. Les exigences réglementaires augmentent plus vite que les budgets, les clients attendent des preuves de résilience et chaque interruption de service devient un événement métier. Lorsque chaque fonction gère les risques de manière isolée, les dirigeants passent plus de temps à réagir qu’à faire progresser la stratégie.

Le véritable enjeu est la cohérence. La plupart des organisations s’appuient encore sur des instruments partiels : des tableaux de bord remplis de rouge et d’orange, sans visibilité claire sur les risques réellement importants ni sur le coût réel d’une interruption. Mettre à jour les risques une fois par an dans une feuille de calcul revient à piloter l’entreprise dans le brouillard, sans instruments. La quantification du risque cyber (CRQ) apporte ces instruments sous forme d’indicateurs crédibles, de scénarios réalistes et de priorités fondées sur le ROI.

Mais la mesure seule ne suffit pas. L’appétence au risque définit le niveau d’incertitude qu’une organisation est prête à accepter ; la gestion de l’exposition rend cette limite opérationnelle. Lorsque la CRQ, l’appétence au risque et la gestion de l’exposition fonctionnent ensemble, le risque devient une variable contrôlable — une boucle fermée qui relie la surveillance à la stratégie et à l’action.

Il en résulte un système qui réduit le bruit, affine les priorités et permet aux dirigeants d’équilibrer sécurité, rentabilité et innovation. Et si la mesure seule est insuffisante, elle constitue néanmoins la première étape indispensable pour les responsables IT.

Pourquoi la mesure est le premier acte de leadership

On ne peut pas gérer ce que l’on ne peut pas mesurer. Une simple étiquette « critique » peut masquer un désagrément à 50 000 dollars ou une catastrophe à 5,4 millions de dollars. Sans quantification, les décisions de direction reposent sur l’instinct, sous couvert de processus.

La mesure est le premier acte de maîtrise. Lorsque le risque est exprimé en termes financiers (par exemple, probabilité de perte, impact potentiel, retour sur investissement de la réduction du risque), la sécurité devient une fonction métier plutôt qu’un débat technique. Elle retrouve le langage de la valeur, du coût et du rendement. Les investisseurs et les conseils d’administration évaluent de plus en plus la résilience comme un indicateur de maturité de la gouvernance. Le risque quantifié ne se contente pas d’améliorer la posture : il stabilise la valorisation et renforce la confiance dans le jugement des dirigeants.

Quantification du risque cyber (CRQ) : transformer les hypothèses en montants financiers

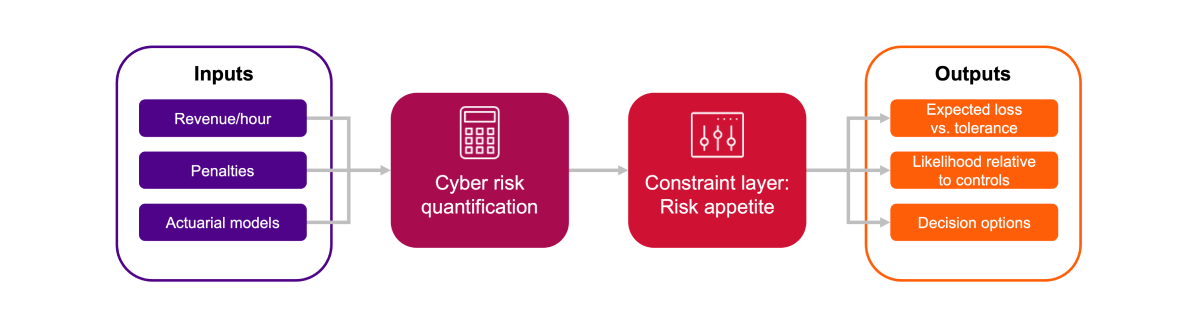

La quantification du risque cyber fournit la couche de traduction dont les dirigeants métier ont besoin. Elle modélise ce qu’une menace spécifique pourrait coûter en dollars, sa probabilité de survenue et les facteurs qui amplifient ou réduisent l’exposition. Les données d’entrée incluent des indicateurs internes (par exemple, chiffre d’affaires de production par heure, pénalités contractuelles, coûts de gestion des données), enrichis par des modèles actuariels tels que ceux de Munich Re.

La CRQ recadre le risque à travers trois grandes catégories d’impact métier. Chaque catégorie possède ses propres facteurs et sa propre temporalité, et ignorer ces distinctions conduit à une priorisation erronée.

- Interruption d’activité : lorsque les systèmes tombent en panne, le compteur des coûts se déclenche, tandis que les arrêts de production, les pénalités et les pertes de revenus s’accumulent heure après heure.

- Violation de données : les dommages se déploient par vagues, et les opérations de remédiation, les amendes, les actions en justice et l’érosion de la confiance client peuvent durer des années.

- Vol et fraude financiers : comptes compromis, virements altérés ou faux ordres de paiement entraînant des pertes immédiates.

La CRQ inverse également la vision en tunnel habituelle de l’IT. Plutôt que de partir des vulnérabilités, elle commence au niveau du modèle économique. Elle pose la question suivante : combien cela nous coûterait-il, et quels processus entraîneraient l’impact financier le plus important en cas de défaillance ?

L’analyse s’appuie sur des données propres à l’entreprise, telles que le chiffre d’affaires de production horaire et les pénalités contractuelles, croisées avec les modèles actuariels de Munich Re. Résultat : des chiffres crédibles et exploitables. Les dirigeants peuvent comparer les investissements cyber à toute autre décision d’investissement. Au lieu de « corriger toutes les vulnérabilités, » la question devient : quelle action réduit le plus le risque financier par dollar dépensé ?

Ce changement marque le moment où la cybersécurité rejoint le bilan du directeur financier. Et lorsque les RSSI parlent en montants financiers plutôt qu’en acronymes, la cybersécurité devient un langage de valeur d’entreprise plutôt qu’une gestion par la crainte.

Appétence au risque : définir les limites de l’ambition

La quantification seule relève de l’instrumentation, pas du leadership. Le leadership exige de définir le niveau de risque que votre organisation est prête à accepter pour atteindre ses objectifs. Cette définition, à savoir l’appétence au risque de votre organisation, constitue le point d’articulation entre mesure et gestion.

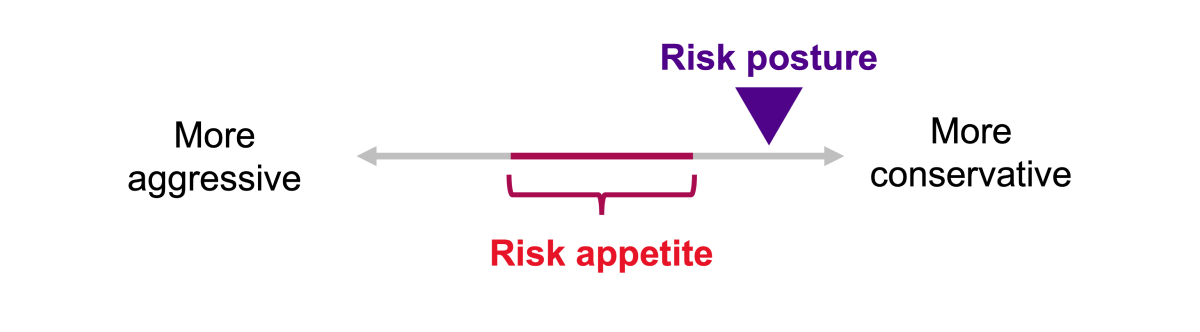

Toute entreprise met en balance ambition et exposition. Une startup à forte croissance accepte la volatilité en contrepartie d’un potentiel de gain, tandis qu’un service public réglementé privilégie la stabilité à l’expérimentation. L’appétence au risque transforme ces intuitions en politique, en reliant les objectifs à des seuils tels que la perte maximale, le temps d’arrêt acceptable et la tolérance à l’impact réputationnel.

Définir l’appétence au risque est un exercice à la fois quantitatif et éthique. Cela indique non seulement le niveau de perte qu’une entreprise est prête à supporter, mais aussi le type d’entreprise qu’elle entend être. Des indicateurs comme la perte maximale et le ROI coexistent avec des appréciations plus qualitatives liées aux valeurs, à la réputation et à l’éthique.

Lorsqu’une déclaration d’appétence au risque (RAS) codifie ces limites (en distinguant capacité de risque, tolérance et limites strictes), les dirigeants disposent d’un langage commun pour la prise de décision. Par exemple, de nombreuses organisations distinguent une appétence élevée pour l’innovation, modérée pour les opérations, minimale pour la sécurité et faible pour la conformité. Chaque organisation doit expliciter ces arbitrages.

Une RAS claire garantit l’alignement. Sans elle, les services divergent : le marketing pousse à la rapidité, tandis que le juridique exige la prudence. Une appétence au risque bien définie équilibre cette tension. Elle renforce aussi la confiance : investisseurs et régulateurs peuvent constater que la gouvernance des risques est intentionnelle, transparente et mesurable. Les indicateurs clés de risque suivent ensuite la performance par rapport à ces seuils, en fournissant une alerte précoce avant que les conditions ne se détériorent.

Gestion de l’exposition : quand la visibilité rencontre le contrôle

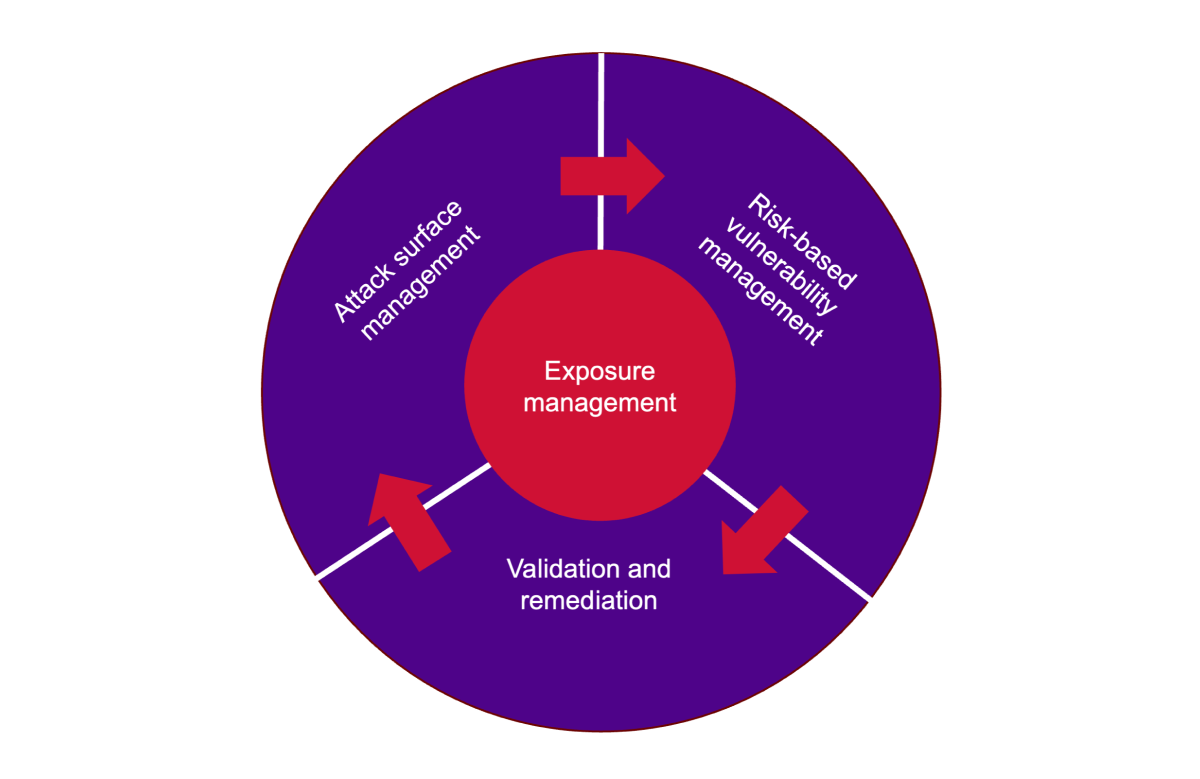

Tant qu’elle ne se traduit pas dans les opérations quotidiennes, l’appétence au risque reste théorique. La gestion de l’exposition rend cette limite opérationnelle en unifiant trois disciplines : la gestion de la surface d’attaque (ASM), la gestion des vulnérabilités fondée sur les risques (RBVM), ainsi que la validation et la remédiation. Cette approche s’aligne sur le modèle Continuous Threat Exposure Management (CTEM) de Gartner : cadrer, découvrir, prioriser, valider et mobiliser.

- Gestion de la surface d’attaque (ASM) : apporte de la visibilité sur chaque actif susceptible d’être attaqué, y compris le shadow IT.

- Gestion des vulnérabilités fondée sur les risques (RBVM) : contextualise les vulnérabilités selon leur exploitabilité et leur impact métier.

- Validation et remédiation : confirme quelles menaces sont réellement exploitables et si les correctifs sont efficaces.

En pratique, la gestion de l’exposition est une boucle de rétroaction vivante entre visibilité et gouvernance. L’agrégation des données décloisonne l’organisation en corrélant les vulnérabilités à la valeur des actifs, tandis que la validation garantit que les modèles théoriques correspondent à la réalité. La remédiation boucle automatiquement la boucle (grâce à des workflows ITSM intégrés).

Un détaillant en ligne, par exemple, peut choisir de tolérer un niveau de risque plus élevé pendant le Black Friday afin de maximiser son chiffre d’affaires, tout en s’appuyant sur une visibilité renforcée et une atténuation rapide. La sécurité devient ainsi un équilibre dynamique plutôt qu’une gestion de crise réactive.

Alors que la gestion traditionnelle des vulnérabilités est réactive et incomplète, la gestion moderne de l’exposition couvre les actifs, les terminaux, les applications et les clouds, en s’adaptant en continu à l’appétence au risque définie par l’organisation. L’automatisation, l’escalade et les rapports en temps réel garantissent que la direction sait toujours où en est votre organisation, ce que coûterait une interruption et quelles actions apportent la plus forte réduction de l’exposition financière.

La boucle fermée : faire du risque cyber un système contrôlable

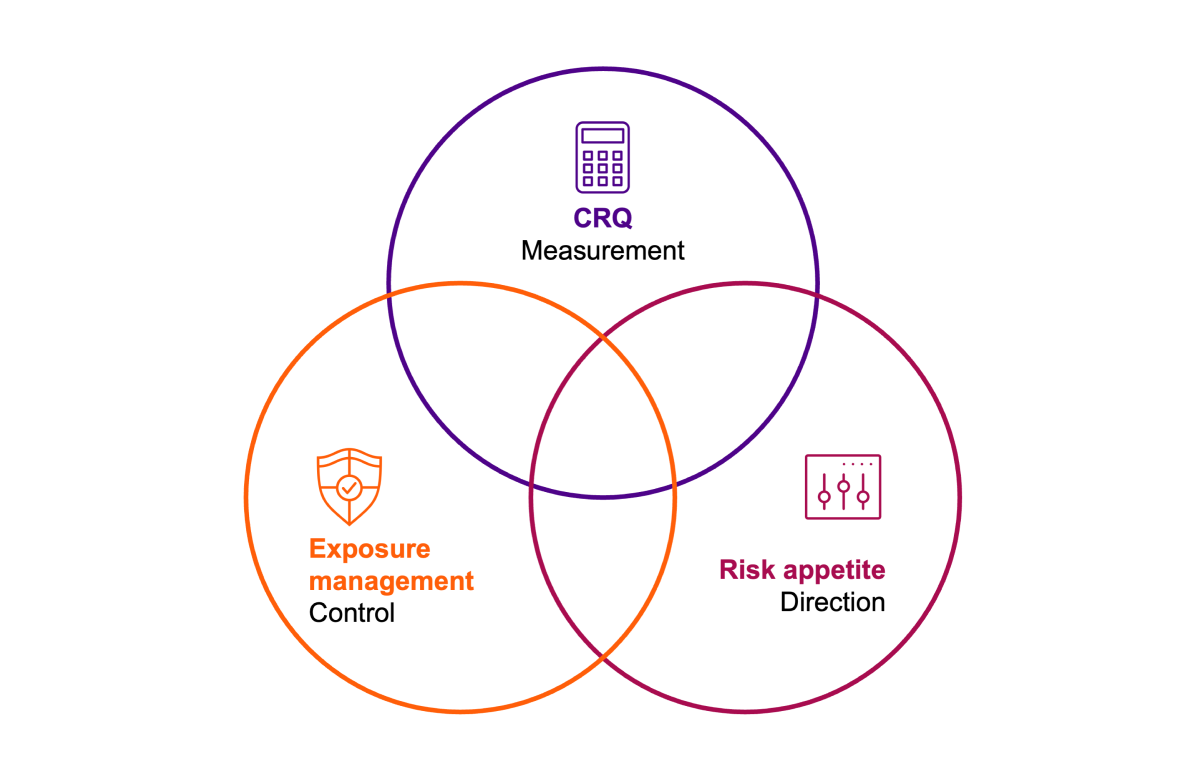

Lorsque la quantification du risque cyber, l’appétence au risque et la gestion de l’exposition fonctionnent ensemble, le risque devient une variable contrôlable — une boucle de rétroaction économique et opérationnelle fermée.

La CRQ montre l’ampleur des dommages financiers qu’une vulnérabilité pourrait causer. L’appétence au risque définit la part de ce risque que l’organisation est prête à accepter. La gestion de l’exposition garantit que la surface d’attaque de l’entreprise s’aligne précisément sur ce seuil. Ensemble, ces trois dimensions forment un système de mesure, d’orientation et de contrôle.

- Sans CRQ, il manque les fondations.

- Sans appétence au risque, il n’y a pas de stratégie.

- Sans gestion de l’exposition, il n’y a pas d’application opérationnelle.

Cette boucle fermée transforme la cybersécurité : d’une obligation de conformité, elle devient une discipline de performance. Elle donne aux dirigeants les mêmes leviers que ceux qu’ils utilisent ailleurs (indicateurs, seuils et feedback continu). Imaginez des conseils d’administration où l’écart de risque se discute avec la même aisance que l’écart de marge, et où la résilience devient un KPI concurrentiel.

Pendant des années, la cybersécurité a été le service du « non », bloquant les idées pour éviter les incidents. La quantification et la gestion de l’exposition la transforment en service du « comment ». Les dirigeants peuvent désormais prendre des risques calculés, démontrer le ROI de la résilience et communiquer dans un langage partagé par les investisseurs et les régulateurs : impact, probabilité et valeur à risque.

Le risque mesuré devient une valeur maîtrisée, et les dirigeants retrouvent enfin leur élan. La cybersécurité, autrefois perçue comme un frein à l’innovation, devient le système de pilotage de la confiance stratégique — le nouveau langage de l’anticipation. En deçà, il ne s’agit que d’un pari et, au bout du compte, seul l’attaquant gagne.

FAQ

Qu’est-ce que la quantification du risque cyber (CRQ) et pourquoi est-elle importante ?

La CRQ traduit le risque de cybersécurité en termes financiers, en faisant apparaître la perte potentielle, la probabilité et le ROI de la réduction du risque. Elle permet aux dirigeants de comparer les investissements cyber à d’autres décisions d’investissement, de prioriser efficacement et de communiquer le risque dans un langage métier plutôt qu’en jargon technique.

Comment une déclaration d’appétence au risque améliore-t-elle la stratégie de cybersécurité ?

Une déclaration d’appétence au risque définit le niveau de risque qu’une organisation est prête à accepter pour atteindre ses objectifs. Elle fixe des seuils clairs en matière de pertes, de temps d’arrêt et d’impact réputationnel, en alignant tous les services autour d’un cadre commun.

Qu’est-ce que la gestion de l’exposition et en quoi diffère-t-elle de la gestion des vulnérabilités ?

La gestion de l’exposition va au-delà de la correction des vulnérabilités. Elle combine la gestion de la surface d’attaque, la gestion des vulnérabilités fondée sur les risques et la validation afin d’aligner en continu votre posture de sécurité sur votre appétence au risque définie. Contrairement à la gestion traditionnelle des vulnérabilités, elle priorise en fonction de l’impact métier et de l’exploitabilité.

Comment la CRQ, l’appétence au risque et la gestion de l’exposition fonctionnent-elles ensemble ?

Ensemble, ces trois dimensions forment une boucle fermée : la CRQ mesure le risque financier, l’appétence au risque définit les limites acceptables et la gestion de l’exposition applique ces limites au niveau opérationnel.