概要

- エクスポージャー管理は、包括的な攻撃対象領域の可視性、リスクの優先順位付け、リスク許容度に重点を置き、組織のセキュリティを最大化する、進化し続けるサイバーセキュリティの取り組みです。

- 脆弱性管理は、できるだけ多くの脆弱性を修復することを目的とした従来型のアプローチです(現実世界のリスクやリソースなどは考慮されません)。

- リスクベースの脆弱性管理は現実世界の脅威を考慮しますが、リスク許容度を基盤としていないため、エクスポージャー管理の包括的なアプローチには及びません。

- エクスポージャー管理は、より新しい種類の資産(例:IoTデバイス、クラウドインフラ)を保護し、CVEやCVSSの枠を超えることで、攻撃対象領域をより広くカバーします。

脆弱性管理は長年にわたり、組織とサイバーセキュリティ業界を支えてきました。これは有効な取り組みであり、企業が攻撃対象領域を守り、脅威アクターによる脆弱性の悪用を防ぐうえで役立ってきました。

しかし、テクノロジーとITインフラは進化しています。脆弱性管理だけでは、この進化に伴う課題に対応しきれなくなっています。今、エクスポージャー管理は、脆弱性管理ではカバーしきれない領域を補い、エンドポイントセキュリティに対してさらに包括的なアプローチを提供します。

両者の違いを詳しく見て、組織をどのように保護すべきかを検討しましょう。

脆弱性管理とは何か?

脆弱性管理とは、攻撃者が組織への侵入に利用し得る脆弱性を、継続的かつプロアクティブに特定、評価、優先順位付け、修復するサイバーセキュリティの取り組みです。

ただし、脆弱性管理には次の2種類がある点を理解しておくことが重要です。

|

従来型の脆弱性管理 |

リスクベースの脆弱性管理 |

|

できるだけ多くの脆弱性を修復しようとするアプローチです。多くの場合、多大な労力を要し、成功に対する現実的でない期待を生む一方で、誤った安心感をもたらします。 |

脆弱性の優先順位付けにリスクを考慮する、進化した脆弱性管理の取り組みです。これにより、組織は現実世界で脅威となる重大な脆弱性にパッチを適用でき、脅威アクターから組織を保護しながら、強固なセキュリティ態勢を維持し、リソースを効果的に管理できます。 |

リスクベースの脆弱性管理のアプローチは、従来型の脆弱性管理を上回り、組織に次のようなメリットをもたらします。

- プロアクティブなセキュリティのために脆弱性を継続的に監視します。

- 実際に悪用されているエクスポージャーを特定します。

- 効果的な修復作業を可能にします。

- リスクを低減します。

- 組織のコンプライアンス達成を支援します。

リスクベースの脆弱性管理は多くの領域をカバーしますが、組織が安全を維持するために必要なサイバーセキュリティへの包括的なアプローチまでは提供できません。そこで重要になるのがエクスポージャー管理です。

エクスポージャー管理とは何か?

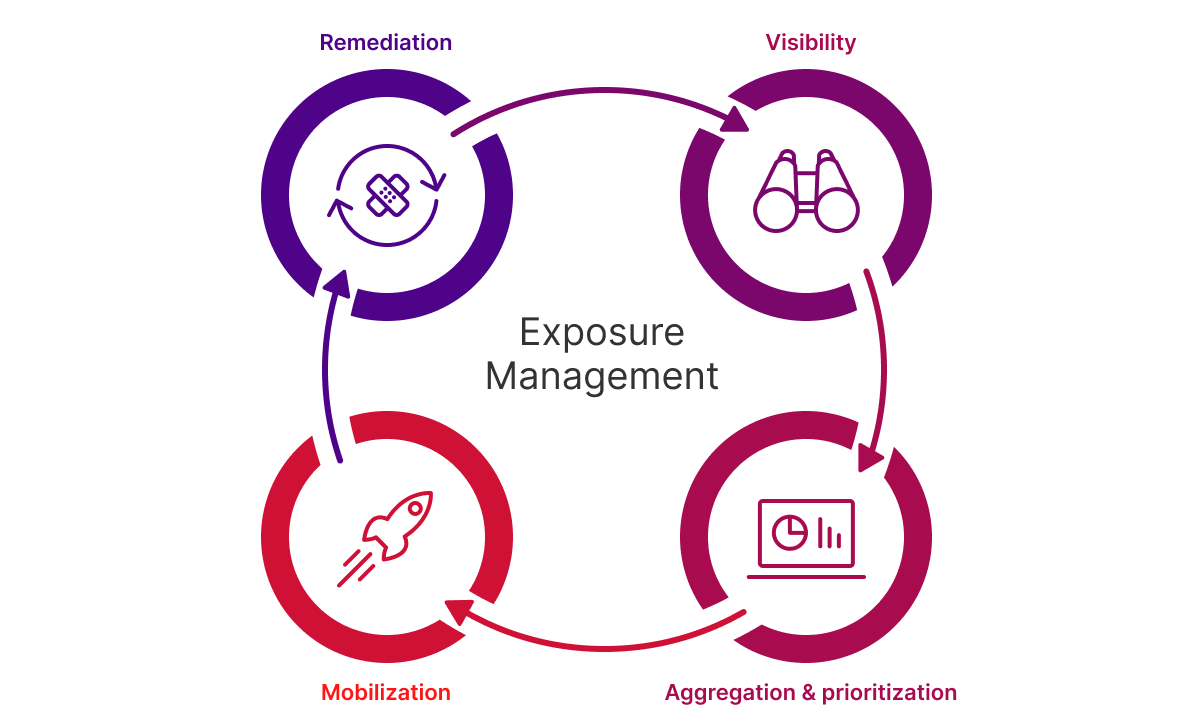

エクスポージャー管理とは、攻撃対象領域全体にわたる包括的な可視性を提供する、進化し続けるサイバーセキュリティの取り組みです。リスクベースの優先順位付けや修復などを含め、組織がどこでエクスポージャーを抱えている可能性があるかを、IT部門とセキュリティ部門が正確に把握できるようにします。エクスポージャー管理は、組織が自ら定めたリスク許容度を維持することに重点を置きます。そのため、次の4つの段階で構成されます。

リスクベースの脆弱性管理と同様に、エクスポージャー管理は、現実世界のリスクに基づいて、どの脆弱性やエクスポージャーに最初に対処すべきかを優先順位付けするのに役立ちます。さらに、各組織のビジネスに最も関連性の高い要素も考慮します。このサイバーセキュリティアプローチにより、最もリスクの高いエクスポージャーを、攻撃者に悪用される前にプロアクティブに修復できます。

エクスポージャー管理と脆弱性管理:違いは何か?

エクスポージャー管理は、従来の脆弱性管理の先にある次の進化形です。脆弱性管理が主にサーバーやエンドポイントの弱点を特定し対処することに重点を置くのに対し、エクスポージャー管理は攻撃対象領域全体にわたる完全な可視性を提供することで、その範囲を拡張します。

主な違いには、次のようなものがあります。

- エクスポージャー管理は、より新しい種類の資産を対象に設計されています:現代のIT環境はますます複雑化しており、Software-as-a-Service(SaaS)アプリケーション、IoTデバイス、クラウドインフラなどの資産も含まれるようになっています。エクスポージャー管理は、こうした新しい種類の資産を考慮するように設計されており、IT部門とセキュリティ部門が組織内のあらゆる場所に存在するリスクを特定できるようにします。これにより、エクスポージャー管理は、すべての潜在的な侵入口を包括的に理解できるようにします。その結果、組織はこれまで以上に効果的にリスクを管理し、低減できます。

- エクスポージャー管理は現実を踏まえ、リスク許容度に基づくアプローチを推進します:繰り返しになりますが、脆弱性管理は脆弱性へのパッチ適用を中心としています。リスクベースの脆弱性管理はリスクの優先順位付けと修復のオーケストレーションを提供しますが、組織がすべての脆弱性にパッチを適用することは現実的ではないという事実までは十分に考慮していません。リスク許容度とは、組織がどれだけのリスクを受け入れる意思があるかを自ら定めた指標です。これははるかに現実的なアプローチであり、チーム全体で成功を一貫して測定するための共通KPIを達成できるよう、組織全体を結束させます。

- エクスポージャー管理はCVEとCVSSを超えます:脆弱性管理は主に共通脆弱性識別子(CVE)に重点を置きます。CVEはほとんどの組織にとって重要な対象ですが、脅威アクターが組織に被害を与えるために利用できる要因はそれだけではありません。ハッカーは、脆弱性管理ではカバーされない次のようなエクスポージャーも利用して、組織に侵入する可能性があります。

- 設定ミス。

- アプリケーションセキュリティの問題。

- ITシステムポリシー。

- 特権アクセス制御。

包括的なアプローチに立ち返ると、エクスポージャー管理はこうした最新の資産をすべてカバーします。さらに、脆弱性管理は修復の優先順位付けにおいて、共通脆弱性評価システム(CVSS)に大きく依存しています。CVSSは重大度を測る有効な指標ではありますが、リスクを調整した視点としては十分とはいえません。

リスクは、脆弱性が悪用されているか、ランサムウェアやマルウェアとの関連があるか、現在注目を集めているかといった要素を含むため、念頭に置くべき重要な要因です。リスクを考慮しないと、CVSSによって誤った緊急性が生まれ、IT部門とセキュリティ部門は実際には緊急性の高くない脆弱性に時間とリソースを浪費してしまいます。

組織を保護する方法

ここまで、エクスポージャー管理と脆弱性管理の違いを見てきました。次は、エクスポージャー管理がもたらす利点を活用する段階です。Ivantiのエクスポージャー管理ポートフォリオが、IT部門とセキュリティ部門をどのように強化できるかをご覧ください。

よくある質問

脆弱性管理とは何ですか?

脆弱性管理とは、攻撃者が悪用し得る脆弱性の特定、評価、優先順位付け、修復に重点を置くサイバーセキュリティの取り組みです。従来は、できるだけ多くの脆弱性にパッチを適用することを目的としてきましたが、このアプローチは多くの場合、現実的でない期待やリソースの浪費につながります。

エクスポージャー管理とは何ですか?

エクスポージャー管理とは、攻撃対象領域全体にわたる完全な可視性を提供する高度なサイバーセキュリティの取り組みです。リスクと、組織のリスク許容度、つまりビジネスが受け入れる意思のあるリスク水準に基づいて修復の優先順位を付けます。可視化、集約と優先順位付け、対応の推進、修復という4つの段階で構成されます。

エクスポージャー管理は脆弱性管理とどのように異なりますか?

- 範囲:エクスポージャー管理は、IoTデバイス、SaaSアプリ、クラウドインフラなどの最新の資産をカバーします。

- リスクアプローチ:エクスポージャー管理はリスク許容度を取り入れ、すべての脆弱性にパッチを適用することは現実的ではないことを前提とします。

- CVEを超えた対応:エクスポージャー管理は、CVEやCVSSスコアだけでなく、設定ミス、ポリシーの不備、特権アクセスの問題にも対応します。

エクスポージャー管理においてリスク許容度が重要なのはなぜですか?

リスク許容度は、組織がどれだけのリスクを受け入れる意思があるかを定義します。セキュリティの取り組みをこのしきい値に合わせることで、エクスポージャー管理は、最も大きな影響をもたらすエクスポージャーにリソースを集中できるようにします。