Récapitulatif

- La gestion de l’exposition est une pratique de cybersécurité en pleine évolution qui met l’accent sur une visibilité complète de la surface d’attaque, la priorisation des risques et l’appétence au risque afin de maximiser la sécurité de l’organisation.

- La gestion des vulnérabilités est une approche traditionnelle qui vise à corriger autant de vulnérabilités que possible, sans tenir compte du risque réel, des ressources, etc.

- Même si la gestion des vulnérabilités basée sur les risques prend en compte les menaces réelles, elle n’atteint pas l’approche globale de la gestion de l’exposition, car elle ne repose pas sur l’appétence au risque.

- La gestion de l’exposition couvre une plus grande partie de votre surface d’attaque en sécurisant de nouveaux types d’actifs, comme les appareils IoT et les infrastructures cloud, et en allant au-delà des CVE et du CVSS.

La gestion des vulnérabilités accompagne les organisations et le secteur de la cybersécurité depuis des années. Cette pratique éprouvée a aidé les entreprises à défendre leur surface d’attaque et à empêcher les acteurs malveillants d’exploiter les vulnérabilités.

Mais les technologies et les infrastructures IT ont évolué. La gestion des vulnérabilités ne suffit plus à répondre aux défis liés à cette évolution. Désormais, la gestion de l’exposition apporte une approche encore plus globale de la sécurité des terminaux, en couvrant les domaines où la gestion des vulnérabilités montre ses limites.

Examinons ces différences afin de vous aider à choisir la meilleure façon de protéger votre organisation.

Qu’est-ce que la gestion des vulnérabilités ?

La gestion des vulnérabilités est une pratique de cybersécurité qui consiste à identifier, évaluer, prioriser et corriger en continu et de manière proactive les vulnérabilités que les pirates peuvent utiliser pour s’infiltrer dans votre organisation.

Il est toutefois important de noter qu’il existe deux types de gestion des vulnérabilités :

|

Gestion des vulnérabilités traditionnelle |

Gestion des vulnérabilités basée sur les risques |

|

Consiste à tenter de corriger autant de vulnérabilités que possible. Cette approche entraîne souvent des efforts considérables et des attentes irréalistes en matière de réussite, tout en donnant un faux sentiment de sécurité. |

Une pratique de gestion des vulnérabilités plus évoluée, qui prend en compte le risque dans la priorisation des vulnérabilités. Elle permet aux organisations de corriger les vulnérabilités critiques qui représentent une menace réelle, afin de les protéger contre les acteurs malveillants tout en garantissant une posture de sécurité solide et une gestion efficace des ressources. |

Une approche de gestion des vulnérabilités basée sur les risques va au-delà de la gestion traditionnelle des vulnérabilités et offre à votre organisation les avantages suivants :

- Surveille en continu les vulnérabilités pour une sécurité proactive.

- Identifie les expositions activement exploitées.

- Permet des actions de remédiation efficaces.

- Réduit les risques.

- Aide les organisations à atteindre la conformité.

Si la gestion des vulnérabilités basée sur les risques couvre de nombreux aspects, elle n’offre toujours pas l’approche globale de la cybersécurité dont les organisations ont besoin pour rester protégées. C’est là que la gestion de l’exposition intervient.

Qu’est-ce que la gestion de l’exposition ?

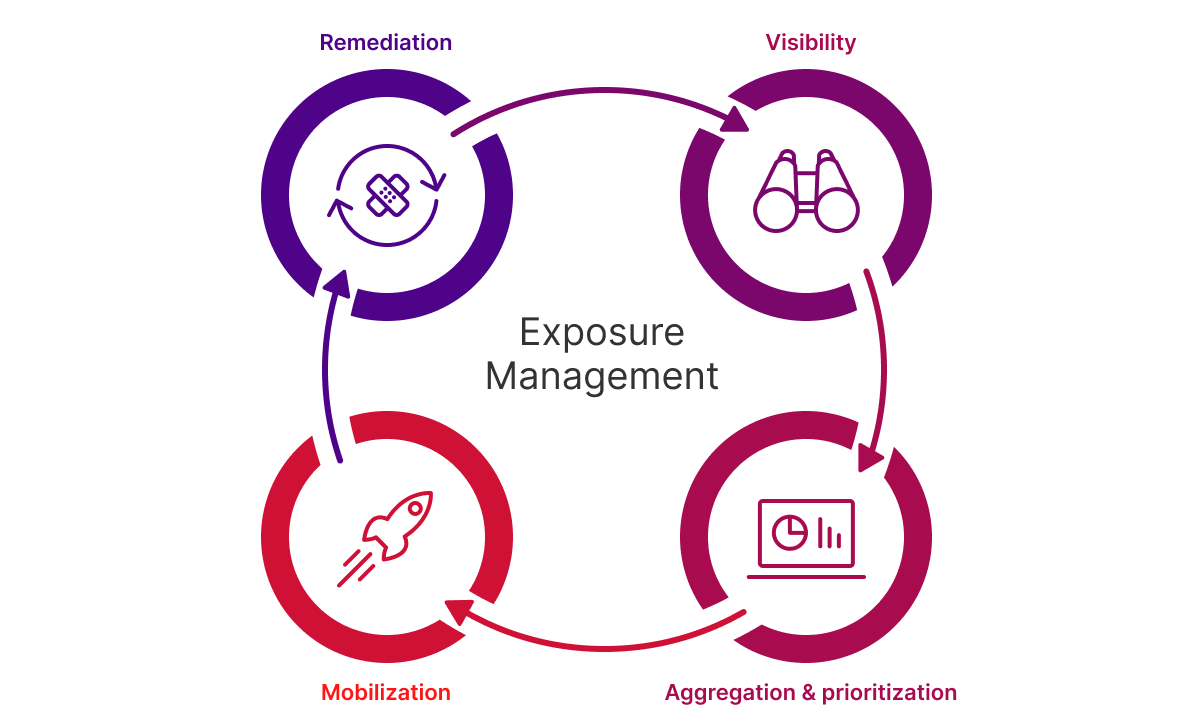

La gestion de l’exposition est une pratique de cybersécurité en pleine évolution qui offre une visibilité complète sur l’ensemble de votre surface d’attaque. Elle permet aux équipes IT et sécurité d’identifier précisément les zones où votre organisation peut être exposée, tout en intégrant la priorisation basée sur les risques, la remédiation et bien plus encore. La gestion de l’exposition vise à maintenir l’appétence au risque définie par l’organisation elle-même. Elle comprend donc quatre étapes :

Comme la gestion des vulnérabilités basée sur les risques, la gestion de l’exposition aide à prioriser les vulnérabilités et les expositions à traiter en premier selon le risque réel. Elle va toutefois plus loin en tenant compte de ce qui est le plus pertinent pour votre entreprise. Cette approche de cybersécurité garantit que les expositions les plus à risque sont corrigées de manière proactive, avant qu’elles ne puissent être exploitées par des attaquants.

Gestion de l’exposition vs gestion des vulnérabilités : quelle différence ?

La gestion de l’exposition représente l’évolution naturelle de la gestion traditionnelle des vulnérabilités. Alors que la gestion des vulnérabilités se concentre principalement sur l’identification et le traitement des faiblesses des serveurs et des terminaux, la gestion de l’exposition élargit ce périmètre en offrant une visibilité complète sur l’ensemble de la surface d’attaque.

Les principales différences sont les suivantes :

- La gestion de l’exposition est conçue pour de nouveaux types d’actifs : les environnements IT modernes sont devenus de plus en plus complexes et incluent désormais des actifs tels que les applications Software-as-a-Service (SaaS), les appareils IoT, l’infrastructure cloud, etc. La gestion de l’exposition est conçue pour tenir compte de ces nouveaux types d’actifs, afin que les équipes IT et sécurité puissent identifier les risques où qu’ils se trouvent dans l’organisation. Ce faisant, la gestion de l’exposition offre une compréhension complète de tous les points d’entrée potentiels. Les organisations peuvent ainsi gérer et réduire les risques plus efficacement que jamais.

- La gestion de l’exposition tient compte de la réalité et adopte une approche fondée sur l’appétence au risque : rappelons que la gestion des vulnérabilités est centrée sur l’application de correctifs. Si la gestion des vulnérabilités basée sur les risques fournit une priorisation des risques et une orchestration de la remédiation, elle ne reconnaît pas qu’il est irréaliste pour une organisation de corriger chaque vulnérabilité. L’appétence au risque désigne la mesure, définie par l’organisation elle-même, du niveau de risque qu’elle est prête à accepter. Il s’agit d’une approche nettement plus réaliste, qui fédère l’organisation autour de KPI communs afin de mesurer la réussite de manière cohérente entre les équipes.

- La gestion de l’exposition va au-delà des CVE et du CVSS : la gestion des vulnérabilités se concentre principalement sur les vulnérabilités et expositions communes (CVE). Si les CVE constituent une priorité importante pour la plupart des organisations, elles ne sont pas les seuls catalyseurs que les acteurs malveillants peuvent utiliser pour nuire à votre organisation. Les pirates peuvent toujours exploiter les expositions suivantes, non couvertes par la gestion des vulnérabilités, pour s’infiltrer dans votre organisation :

- Erreurs de configuration.

- Problèmes de sécurité des applications.

- Politiques des systèmes IT.

- Contrôles des accès privilégiés.

Pour revenir à cette approche globale, la gestion de l’exposition couvre tous ces actifs modernes. En outre, la gestion des vulnérabilités s’appuie fortement sur le Common Vulnerability Scoring System (CVSS) pour prioriser la remédiation. Si le CVSS constitue une mesure solide de la sévérité, il n’offre pas de perspective efficace ajustée au risque.

Le risque est un facteur important à garder à l’esprit, car il prend en compte le fait qu’une vulnérabilité ait été exploitée, qu’elle soit liée à un ransomware ou à un malware, ou qu’elle soit actuellement en forte progression. Ne pas intégrer le risque crée un faux sentiment d’urgence avec le CVSS, ce qui conduit les équipes IT et sécurité à consacrer du temps et des ressources à des vulnérabilités qui ne sont pas réellement urgentes.

Comment protéger votre organisation

Maintenant que nous avons présenté les différences entre la gestion de l’exposition et la gestion des vulnérabilités, il est temps de tirer parti des avantages offerts par la gestion de l’exposition. Découvrez comment le portefeuille de gestion de l’exposition d’Ivanti peut renforcer vos équipes IT et sécurité.

FAQ

Qu’est-ce que la gestion des vulnérabilités ?

La gestion des vulnérabilités est une pratique de cybersécurité axée sur l’identification, l’évaluation, la priorisation et la remédiation des vulnérabilités que des attaquants pourraient exploiter. Traditionnellement, elle vise à corriger autant de vulnérabilités que possible, mais cette approche entraîne souvent des attentes irréalistes et un gaspillage des ressources.

Qu’est-ce que la gestion de l’exposition ?

La gestion de l’exposition est une pratique avancée de cybersécurité qui offre une visibilité complète sur l’ensemble de la surface d’attaque. Elle priorise la remédiation en fonction du risque et de l’appétence au risque d’une organisation, c’est-à-dire le niveau de risque que l’entreprise est prête à accepter. Elle comprend quatre étapes : visibilité, agrégation et priorisation, mobilisation et remédiation.

En quoi la gestion de l’exposition diffère-t-elle de la gestion des vulnérabilités ?

- Périmètre : la gestion de l’exposition couvre les actifs modernes tels que les appareils IoT, les applications SaaS et l’infrastructure cloud.

- Approche du risque : la gestion de l’exposition intègre l’appétence au risque, en reconnaissant qu’il est irréaliste de corriger chaque vulnérabilité.

- Au-delà des CVE : la gestion de l’exposition traite les erreurs de configuration, les lacunes en matière de politiques et les problèmes d’accès privilégiés, et ne se limite pas aux CVE ni aux scores CVSS.

Pourquoi l’appétence au risque est-elle importante dans la gestion de l’exposition ?

L’appétence au risque définit le niveau de risque qu’une organisation est prête à accepter. En alignant les efforts de sécurité sur ce seuil, la gestion de l’exposition garantit que les ressources se concentrent sur les expositions ayant le plus fort impact.