Points clés

Dans un monde où les actifs fantômes créent des risques invisibles et des objectifs de revenus, Ivanti Neurons for Discovery offre la clarté dont les entreprises ont besoin pour rester sécurisées, conformes et efficaces.

En unifiant la visibilité des actifs dans les environnements hybrides, en automatisant la conformité et en connectant directement la découverte à l'action, Neurons for Discovery permet aux équipes IT et sécurité d'éliminer le gaspillage tout en réduisant l'exposition aux risques et en accélérant la réponse.

Le résultat : un ROI mesurable, des coûts opérationnels réduits, une remédiation plus rapide et une résilience cyber renforcée – le tout construit sur une source unique et fiable de vérité.

Découvrez comment la visibilité complète des actifs avec Ivanti Neurons for Discovery peut améliorer l'efficacité, la sécurité et la gestion des coûts de votre organisation.

Gérer les risques cachés dans l'IT hybride

La croissance du cloud, le travail à distance et les achats décentralisés ont fragmenté la visibilité IT. Les actifs se dispersent dans des silos tandis que le shadow IT croît de manière incontrôlée, surveillé par des outils séparés, détenu par différentes équipes et géré de manière incohérente. Cela crée de l'incertitude : les équipes de sécurité ne peuvent pas voir ce qu'il faut protéger, les opérations IT ne peuvent pas patcher efficacement et les équipes financières ne peuvent pas contrôler les dépenses.

Les angles morts entraînent l'exposition. Le shadow IT étend les risques non gérés. Les audits de conformité deviennent douloureux et coûteux.

Les chiffres révèlent la réalité :

- Le coût moyen mondial d'une violation de données en 2025 est de 4,4 millions USD, soit une baisse de 9% par rapport à l'année dernière grâce à une identification et une containment plus rapides, selon IBM.

- 76% des cyberattaques proviennent d'actifs inconnus, non gérés ou mal gérés, selon TechTarget.

Un inventaire d'actifs unifié, précis et continuellement mis à jour n'est plus optionnel – c'est le fondement de la résilience opérationnelle et cyber. Ivanti Neurons for Discovery transforme les données d'actifs fragmentées en une source unifiée et fiable d'intelligence actionnable, alimentant des décisions intelligentes à travers IT, sécurité et finance.

Transformer la visibilité des actifs en action

Les clients Ivanti rapportent systématiquement des résultats mesurables :

- Élimination des enregistrements d'actifs dupliqués ou manquants jusqu'à 90 pour cent.

- Réduction du temps de préparation des audits de semaines à heures.

- Cycles de déploiement de correctifs plus rapides qui améliorent la posture de sécurité et l'efficacité opérationnelle.

- Visibilité complète permettant un meilleur alignement entre IT, sécurité et finance.

Ivanti Neurons for Discovery relie la visibilité et l'action sur une seule plateforme, fournissant la source définitive de vérité pour votre environnement IT.

Cas d'usage : Découverte d'actifs & gouvernance complètes

L'inventaire d'actifs actif est le principal contrôle d'hygiène cyber, pourtant 82% des organisations signalent des lacunes de visibilité. Les données fantômes augmentent les coûts de violation de 16,2% et prolongent la durée de violation de 25% (selon IBM), ce qui en fait un risque majeur que les organisations doivent traiter pour renforcer la sécurité et réduire l'impact des violations de données.

Les entreprises d'aujourd'hui font face à une cible mouvante : les actifs apparaissent et disparaissent à travers les environnements SaaS et les points d'accès distants. Les outils de découverte traditionnels manquent souvent ceux-ci, laissant des failles de sécurité que les attaquants exploitent.

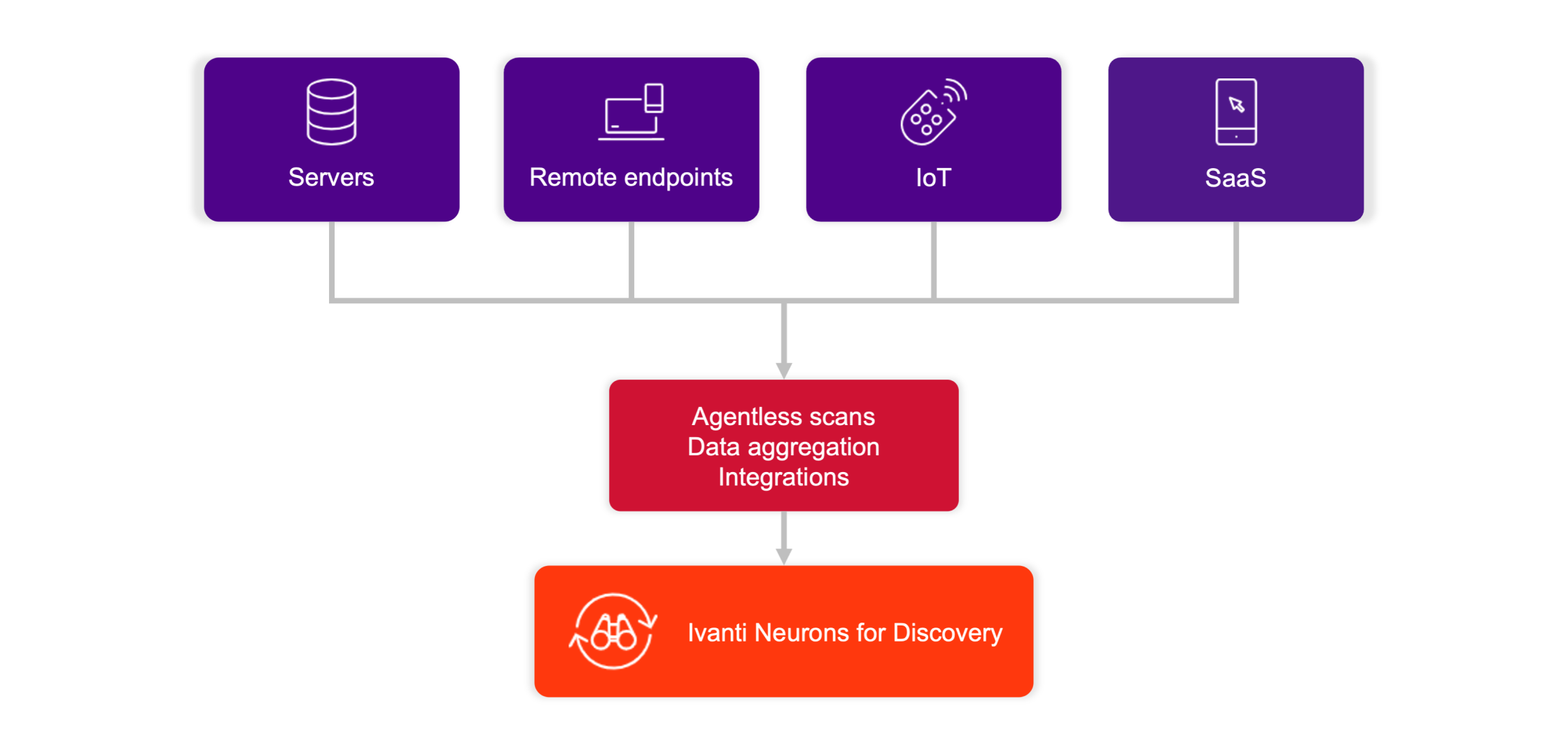

Ivanti Neurons for Discovery fournit une intelligence d'actifs unifiée en temps réel à travers les réseaux on-premises, cloud et distants. En combinant des scans sans agent, l'agrégation de données et des intégrations transparentes au sein d'un écosystème de plus de 150 outils IT et sécurité, Neurons for Discovery identifie en continu les appareils et applications connus et inconnus.

Le shadow IT ne se cache plus à la vue de tous. Chaque actif, géré ou non géré, devient visible et classifié dans une vue unique.

Cela permet aux organisations d'obtenir un contrôle total de leur paysage hybride, d'éliminer les lacunes de visibilité et de réduire le temps d'exposition. Par conséquent, les équipes IT et sécurité s'alignent sur une vue partagée et fiable, améliorant la collaboration, réduisant les outils redondants et fermant les surfaces d'attaque.

Cas d'usage : Conformité rationalisée & optimisation financière

Les organisations gaspillent en moyenne 21 millions de dollars chaque année sur des licences SaaS inutilisées, n'utilisant que 47% de ces comptes, selon Zylo. L'inefficacité prospère lorsque la visibilité est limitée, mais avec des données unifiées et l'automatisation, chaque dollar d'investissement IT peut fournir une valeur mesurable.

Lorsque des vulnérabilités émergent, une réponse lente augmente l'impact. Des données fragmentées forcent les équipes à rechercher, vérifier et croiser manuellement les actifs – retardant le patching et la remédiation des incidents.

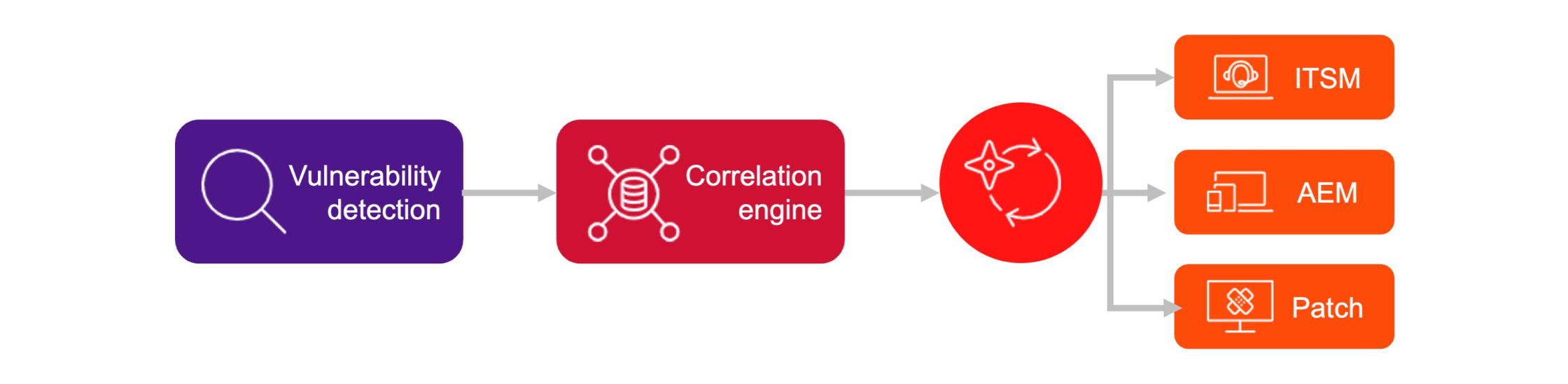

Ivanti Neurons for Discovery sert de colonne vertébrale opérationnelle pour une action plus rapide et coordonnée. Son panneau d'exposition corrèle les données d'actifs et de vulnérabilités en temps réel, alimentant les flux de travail d'automatisation à travers ITSM, AEM et gestion des correctifs. Cela aboutit à une orchestration transparente de la découverte à la remédiation. Les alertes deviennent des actions automatisées, les incidents deviennent des flux de travail et les équipes collaborent avec un contexte unifié plutôt que des données déconnectées.

Pour améliorer davantage l'agilité opérationnelle, l'outil intégré de gestion des licences logicielles d'Ivanti donne aux équipes IT une visibilité complète sur l'utilisation et les allocations de licences. Le suivi automatisé identifie les licences inutilisées ou sous-utilisées, facilite la récupération rapide, garantit la conformité et minimise les audits manuels. En optimisant les investissements logiciels en temps réel, les organisations réduisent le gaspillage et maximisent la valeur de chaque licence.

En combinant visibilité unifiée, automatisation et gestion proactive des licences, les organisations peuvent réduire considérablement le temps moyen de détection, de priorisation et de correction des vulnérabilités – tout en récupérant simultanément les dépenses logicielles gaspillées. Cela permet aux organisations de réaliser des gains mesurables en efficacité opérationnelle, de minimiser les risques de sécurité et de maximiser la valeur de chaque investissement IT.

Cas d'usage : Remédiation intelligente des vulnérabilités & automatisation des flux de travail

Près de la moitié des organisations dépassent le temps ou le budget d'audit prévu de plus de 10% et la plupart reconnaissent la nécessité d'augmenter l'automatisation pour améliorer le respect des contrôles de sécurité et de conformité, selon YouGov. Cela reflète un défi croissant : des données déconnectées et des processus manuels rendent la préparation aux audits coûteuse et imprévisible.

Les audits de conformité et la gestion des actifs logiciels consomment du temps et des ressources. Des systèmes disparates, des données incohérentes et une réconciliation manuelle rendent presque impossible de garantir l'exactitude ou la préparation.

Ivanti Neurons for Discovery normalise et réconcilie automatiquement les données d'actifs et de logiciels provenant de plusieurs sources, créant un inventaire unique et fiable. Chaque appareil matériel, licence logicielle et élément de configuration est continuellement mis à jour et validé, garantissant l'exactitude à travers les systèmes ITAM, CMDB et de conformité.

De plus, Ivanti Neurons agrège les données de vulnérabilités à travers votre environnement. En corrélant les vulnérabilités avec des actifs spécifiques, les équipes obtiennent une visibilité immédiate sur l'exposition aux risques et les lacunes de conformité. Cette approche centralisée équipe les organisations pour identifier et remédier rapidement aux vulnérabilités avant qu'elles n'affectent les audits, réduisant le risque de non-conformité et soutenant une posture de sécurité proactive.

Avec des données d'actifs et de vulnérabilités unifiées, les organisations atteignent une préparation aux audits instantanée et maintiennent la conformité sans effort. Ce qui nécessitait autrefois des semaines de travail manuel est maintenant automatisé, traçable et transparent. En éliminant la duplication et l'incohérence, l'IT gagne en contrôle, la finance gagne en prévisibilité et les équipes de conformité gagnent en tranquillité d'esprit.

Cas d'usage : Réduction de l'exposition grâce à la visibilité unifiée de la surface d'attaque

Selon notre rapport 2025 sur l'état de la cybersécurité :

- 55% des organisations signalent que les silos de données sécurité et IT existent toujours.

- 62% déclarent que les silos de données ralentissent les temps de réponse de sécurité

- 53% déclarent que les silos de données affaiblissent la posture de sécurité de leur organisation.

Les entreprises modernes opèrent à travers un paysage en constante évolution d'appareils, d'applications, de charges de travail cloud et de points d'accès distants. Chaque semaine introduit de nouveaux actifs, de nouvelles configurations et de nouveaux chemins d'accès, tandis que les anciens systèmes persistent silencieusement en arrière-plan, non corrigés ou oubliés.

À mesure que cette complexité croît, les équipes de sécurité font face à un défi fondamental : elles ne peuvent pas gérer ce qu'elles ne peuvent pas voir. L'exposition augmente non pas parce que les défenses sont faibles, mais parce que l'environnement change plus rapidement que les outils traditionnels ne peuvent suivre.

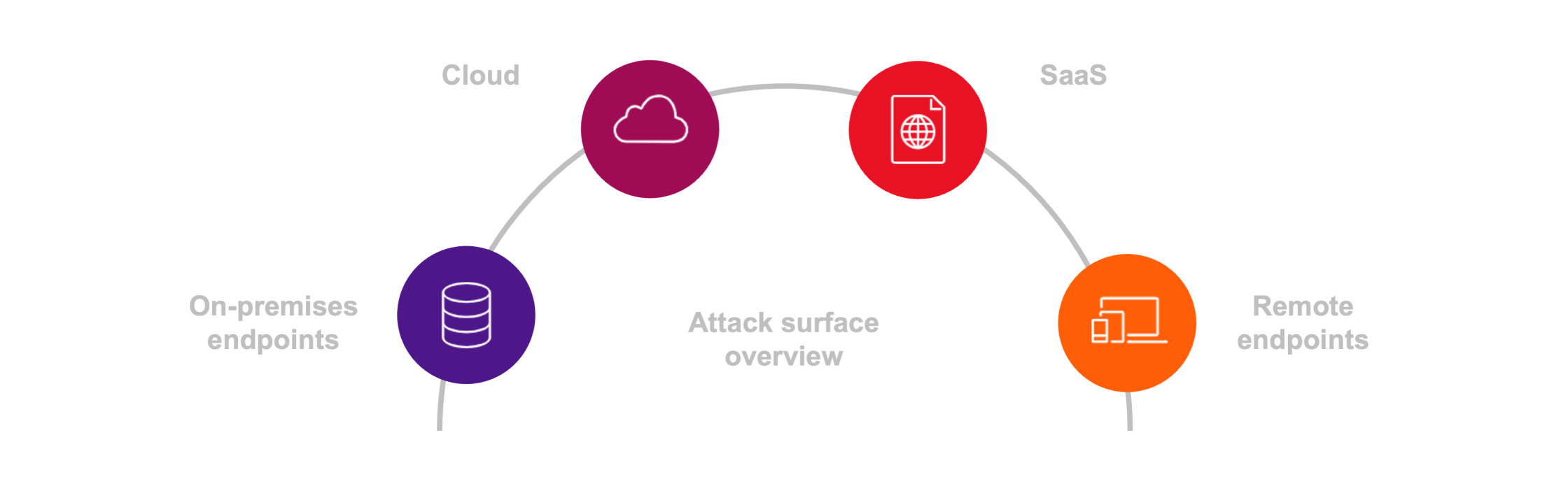

Ivanti Neurons for Discovery crée la fondation de visibilité que la gestion moderne de l'exposition exige. En unifiant les données d'actifs à travers les environnements hybrides (on-premises, cloud, SaaS, identité et points d'accès distants), il fournit une vue vivante et continuellement mise à jour de toute la surface d'attaque.

Chaque actif est découvert, classifié et contextualisé, révélant l'étendue complète de ce qui fonctionne, où il réside, comment il est configuré et quels risques il introduit. Avec une intelligence d'actifs précise et en temps réel au centre, les équipes peuvent enfin remplacer les suppositions par la clarté et éliminer les angles morts que les attaquants exploitent.

Cette visibilité unifiée transforme la façon dont les organisations réduisent l'exposition. Les équipes de sécurité peuvent immédiatement comprendre quels actifs sont vulnérables, mal configurés, non pris en charge ou non gérés, et comment ces risques s'alignent avec l'impact commercial. Au lieu de poursuivre des tableurs ou de réconcilier des inventaires déconnectés, elles peuvent prendre des décisions basées sur une source de vérité fiable et corrélée. Les flux de travail deviennent plus rapides et plus décisifs car l'intelligence des vulnérabilités, les données de configuration et les informations de propriété se mappent toutes proprement aux actifs qu'elles affectent.

Avec une visibilité complète et en temps réel, les organisations passent d'efforts de nettoyage réactifs à une réduction proactive des risques. La compréhension continue remplace les inconnues de la surface d'attaque, permettant une priorisation plus rapide, une remédiation accélérée et un alignement plus étroit entre IT et sécurité.

Le résultat est une diminution mesurable de l'exposition de l'entreprise et une posture plus résiliente à travers tout l'environnement hybride, alimentée par la clarté, la cohérence et une vue unique et autoritaire de chaque actif qui compte.

Ivanti Neurons for Discovery : Votre source unique de vérité et de visibilité

Ivanti Neurons for Discovery aide les organisations à transformer le chaos des actifs en intelligence actionnable, permettant aux équipes IT et sécurité de travailler plus intelligemment, de répondre plus rapidement et de sécuriser chaque coin de l'entreprise.

Intelligence d'actifs unifiée : Voyez chaque appareil, utilisateur et application à travers les environnements hybrides.

Conformité continue : Maintenez un inventaire normalisé en temps réel pour simplifier les audits et réduire les risques.

Efficacité opérationnelle : Connectez la découverte à l'action grâce à l'automatisation, l'analyse et l'orchestration.

Confiance en sécurité : Détectez et répondez aux vulnérabilités plus rapidement avec des données corrélées et contextuelles.

Contrôle financier : Optimisez les dépenses logicielles et éliminez le gaspillage grâce à une intelligence d'actifs précise.

Prenez le contrôle de votre paysage IT hybride. Découvrez, sécurisez et optimisez chaque actif avec Ivanti Neurons for Discovery – votre source unique de vérité pour la visibilité et l'action IT.