Automatizza i flussi di

lavoro IT e sicurezza

Automatizza i flussi di lavoro IT e sicurezza.

Così puoi innovare senza pensare ad altro.

Soluzioni integrate IT e sicurezza

Gestisci, automatizza e proteggi

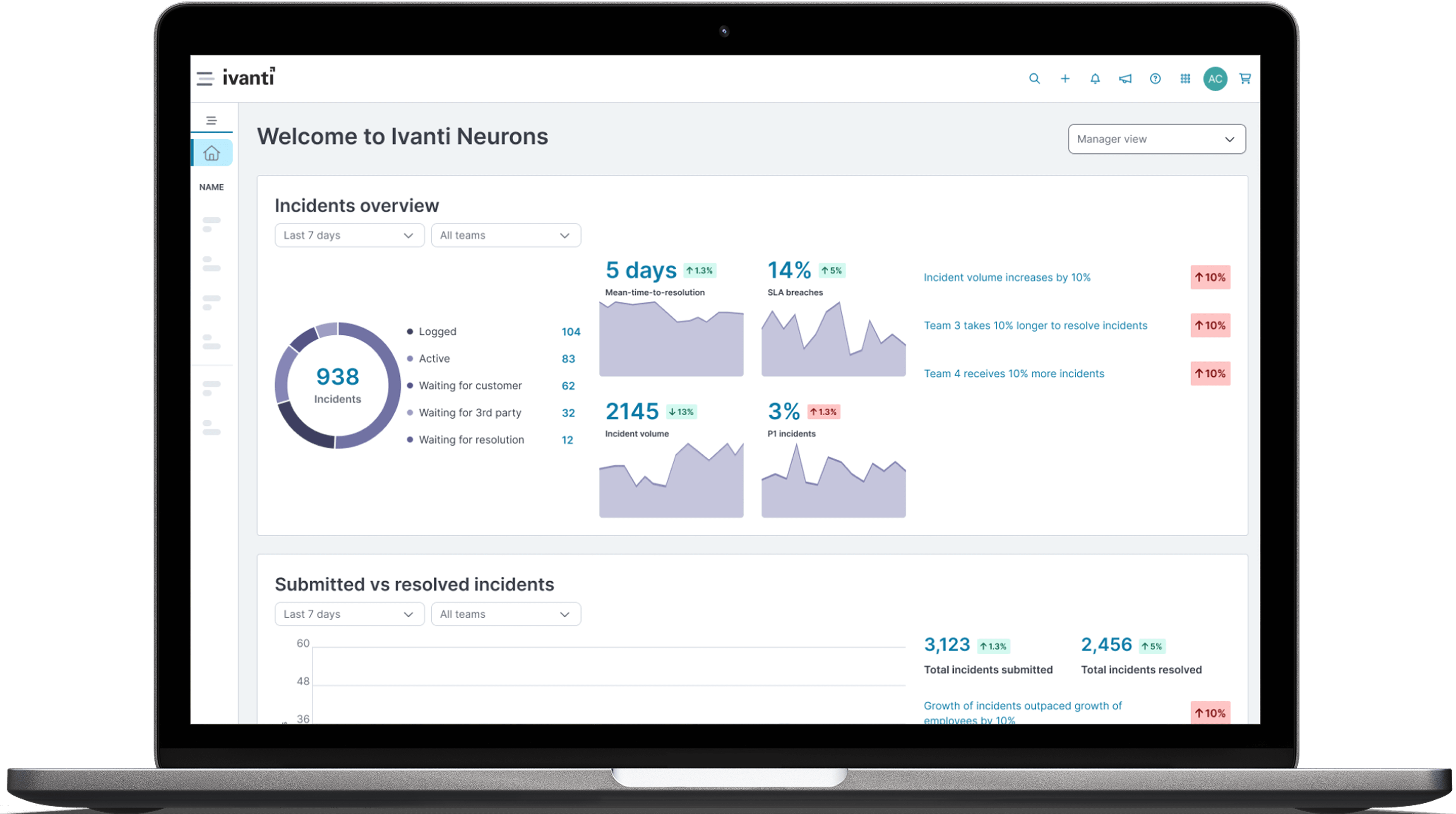

GESTIONE DEI SERVIZI IT

Service desk, « shifted left ».

Ticket risolti rapidamente.

Lentezza nella gestione ticket? Risolvili automaticamente prima che qualcuno se ne accorga. Sbarazzati delle attività che richiedono molto tempo e liberati dal lavoro pesante grazie all'intelligenza artificiale e all'automazione che ti permento lo “shift-left”.

SICUREZZA DI RETE

Accesso (sicuro) garantito,

ovunque tu sia.

Concedi loro accesso solo a ciò di cui hanno bisogno, da qualsiasi dispositivo e luogo. Cloud? On-prem? Ibrido? Qualunque sia il tuo approccio, abbiamo la soluzione adatta.

GESTIONE E SICUREZZA DEGLI ENDPOINT

Vedi tutto, gestisci tutto, proteggi tutto. Tutto da un’unica console.

Registrazione dispositivi? Distribuzione app? Aggiornamento patch? Fatto in un attimo. È davvero semplice avere tutti gli endpoint sotto controllo, da un’unica interfaccia. Migliore esperienza utente — nessun compromesso sulla sicurezza.

GESTIONE DELL'ESPOSIZIONE

Priorità immediatamente visibili. Correzione a portata di mano.

Ottieni una panoramica chiara sul tuo profilo di rischio. Visualizza facilmente le priorità — nessun falso allarme — e avvia la risoluzione con un clic. Meno sprechi, più azioni concrete.

Hello, connected workflows.Ciao, flussi di lavoro connessi.

Scopri Ivanti Neurons®

la piattaforma IT & Sicurezza potenziata dall’AI

Soluzioni che uniscono AI, analytics, gestione di utenti e agenti — tutto da un’unica console.

Richiedi una demo

I clienti ci adorano (quasi) quanto noi adoriamo loro

Semplicemente, funziona!

« La soluzione Ivanti è molto matura e altamente avanzata. L’abbiamo testata in un PoC e da quel giorno non abbiamo quasi dovuto fare nulla perché, semplicemente, funziona. »

Una piattaforma davvero dinamica

« Quello che preferisco del prodotto Ivanti Neurons è la flessibilità. È una piattaforma molto dinamica. Non ricordo di aver mai dovuto dire a qualcuno : ”No, non sappiamo come farlo.” »

Elevata configurabilità

« Gli strumenti sono altamente configurabili con un flusso di lavoro visivamente molto semplice. Ho notato che, con gli strumenti Ivanti, appena li usi hai già tutto ciò che ti serve. »

Scopri cosa abbiamo fatto

Ascolta direttamente dai clienti

«Ivanti Neurons per ITSM non ha limiti... l’unico limite è la tua immaginazione.»

Taj McGlone

Technology Support Services Manager

«Ho a disposizione diverse soluzioni che integrano la mia infrastruttura IT.»

Robert Hanson

Chief Technology Officer

«La soluzione Ivanti ha avuto davvero un impatto sull’intera organizzazione.»

Jessica Osborn

Senior Manager, Support Services Automation