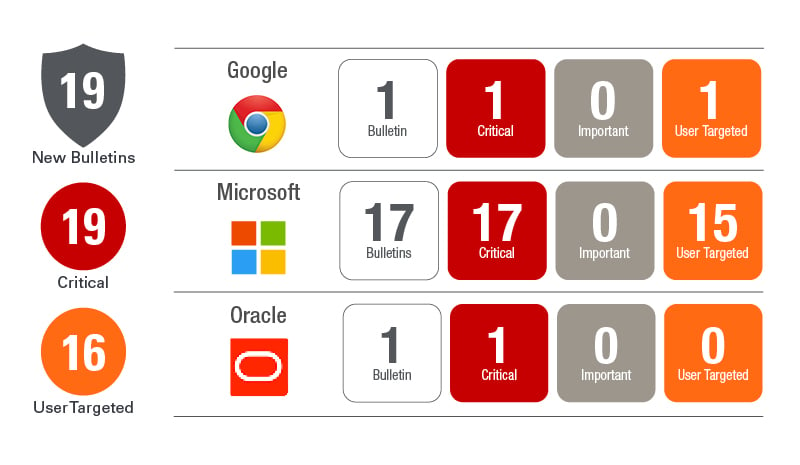

Microsoft behebt zum Patch Tuesday im Juli 123 CVEs. Besondere Aufmerksamkeit sollten Sie auf die extrem kritische Sicherheitslücke CVE-2020-1350, die als „wurmfähig“ gilt. Oracle hat seine vierteljährliche CPU angekündigt und Adobe wartet mit fünf Bulletins auf.

Zum Patch Tuesday im Juli gab es von Microsoft eine eher typische Aufstellung von Updates für Betriebssystem, Browser und Office. Zusätzliche Entwicklungskomponenten wie ChakraCore, Visual Studio, Open Source Software, Azure DevOps und .Net Framework sind darin ebenfalls enthalten. Das an sich ist nicht ungewöhnlich – wären darunter nicht auch Patches für zwei kritische Sicherheitslücken, die SSUs (CVE-2020-1346) und den Windows DNS Server betreffen (CVE-2020-1350). Gerade die letztgenannte Lücke erfordert von Ihnen schnelles Handeln.

Microsoft schließt zum Juli Patch Tuesday 123 CVEs

Insgesamt hat Microsoft im Juli 123 einzigartige Schwachstellen behoben, von denen 18 als kritisch eingestuft wurden. Darunter ist auch CVE-2020-1463, die bereits ausgenutzt wurde. Eine Premiere: Microsoft hat Servicing Stack Updates (SSUs) für alle Windows-Versionen in den Juli Patch Tuesday aufgenommen und behebt so eine kritische Schwachstelle: Bei CVE-2020-1346 handelt es sich um eine "Elevation of Privilege"-Lücke im Windows Modules Installer. Sie könnte es einem Angreifer ermöglichen, höhere Privilegien auf einem System zu erlangen. In diesem Fall müsste der Angreifer einen Code auf dem Zielsystem ausführen. Diese Schwachstelle betrifft alle Windows-Betriebssysteme, einschließlich Windows 7, Server 2008 und 2008 R2.

Wurmanfällige Sicherheitslücke zum Patch Tuesday geschlossen

Wie erwähnt, weist der Windows DNS Server eine extrem kritische Sicherheitslücke (CVE-2020-1350) auf, die durchaus „wurmfähig“ ist. Das bedeutet, dass ein Angreifer diese Lücke ohne Authentifizierung remote ausnutzen und sich somit sehr schnell auf alle DNS-Server in der IT-Umgebung ausbreiten kann. Die CVE hat eine CVSS-Basisbewertung von 10.0, und Microsoft hat einige strenge Richtlinien zur Behebung dieser Schwachstelle bereitgestellt. In einem Blogeintrag des MSRC rät Microsoft zum Patch Tuesday denjenigen IT-Teams, die das Update nicht schnell bereitstellen können, dringend einen registrierungsbasierten Workaround zu verwenden. Damit können Sie das Problem zumindest abmildern, bis das Update aufgespielt wird. Diese Problemumgehung selbst erfordert keinen Neustart des Systems.

Die in diesem Monat öffentlich bekannt gegebene Sicherheitslücke (CVE-2020-1463) erlaubt ebenfalls eine Erhöhung von Nutzerprivilegien. In diesem Fall handelt es sich um eine Sicherheitslücke in der Windows SharedStream Library, die Windows 10 und Server 2016 und höher betrifft. Die Sicherheitsanfälligkeit könnte es Angreifern ermöglichen, Code mit höheren Berechtigungen auszuführen. Der Angreifer müsste sich dazu lokal authentifizieren.

Alle 18 kritischen CVEs betreffen das Windows-Betriebssystem, IE, Office, SharePoint, .Net Framework und Visual Studio. IT-Teams sollten sich um Dinge wie Betriebssystem, Browser und Office mit Priorität widmen. Gleichfalls sollten Sie aber auch SharePoint, .Net und Visual Studio nicht vernachlässigen.

Stellen Sie zum Patch Tuesday Ihre Risikobewertung auf den Prüfstand

Unglücklicherweise wissen Hacker leider auch, dass sich Administratoren und Sicherheits-Teams am Patch Tuesday zuerst um Schwachstellen kümmern, die von Microsoft als „kritisch“ eingestuft werden. Kriminelle fokussieren sich daher immer häufiger auf CVEs aus der Kategorie „wichtig“: Die Zero-Day-Exploits der letzten Monate sind ein Beleg dafür. Der Schweregrad einer CVE zeigt also nicht verlässlich an, wie hoch das Risiko eines Angriffs ist. IT-Teams sollten daher in ihre Patch-Strategie einen weiteren Indikator hinzufügen: Die Angabe „Exploitability Assessment“ gibt einen guten Hinweis, mit welcher Wahrscheinlichkeit eine Schwachstelle ausgenutzt wird.

Patch Tuesday Updates von Oracle & Co.

Oracle hat seine vierteljährliche CPU ebenfalls angekündigt. Hier die Highlights zum Patch Tuesday im Juli: Oracle Java SE wird 11 Schwachstellen beheben, die alle remote und ohne Authentifizierung ausnutzbar sind. Der höchste CVSS v3.1-Basiswert ist 8.3. Fusion-Middleware löst 53 CVEs auf, von denen sich 49 ebenfalls ohne Authentifizierung remote ausnutzen lassen. Die höchste CVSS v3.1-Basisbewertung liegt bei 9,8. MySQL behebt zum Patch Tuesday 40 Schwachstellen. Auch hier lassen sich sechs davon aus der Ferne und ohne Authentifizierung nutzen. Die höchste CVSS v3.1-Basisbewertung ist 9.8. Weitere Einzelheiten über das Oracle-Release gibt die Ankündigung hier.

Adobe veröffentlicht am Juli Patch Tuesday fünf Bulletins

Adobe hat zum Patch Tuesday fünf Bulletins veröffentlicht, aber nur eines enthielt eine kritische Sicherheitslücke. Adobe Creative Cloud Desktop Application hat vier CVEs behoben, darunter CVE-2020-9682, die als kritisch eingestuft wurde. Parallel hat das Unternehmen ein Flash Player-Update veröffentlicht – allerdings wurden in dieser Version keine CVEs gemeldet.

Google behebt am Patch Tuesday Schwachstellen in Chrome

Google hat sich dem Reigen angeschlossen und ein Google Chrome-Update geliefert, das 38 Schwachstellen behebt, darunter mindestens eine kritische und viele hohe CVEs (Chrome 84.0.4147.89) Aus Sicht von Ivanti sollten Sie in diesem Monat ein Update für Chrome und Java mit hoher Priorität behandeln.