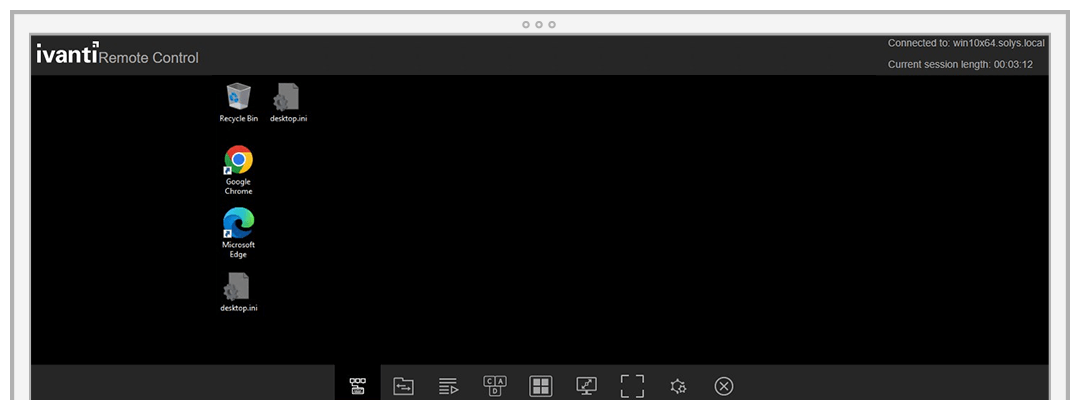

Avec le contrôle à distance, vous pouvez analyser les systèmes, résoudre les problèmes et réduire le nombre d'interventions sur site. Vous pouvez contrôler à distance pratiquement n'importe quel poste de travail, depuis n'importe quel périphérique, par le biais d'un accès sécurisé par navigateur. Vous pouvez ainsi offrir un support à vos utilisateurs partout, à la demande.

Cas d'utilisation

Contrôler à distance tous les PC ou les Mac, partout

Imaginez une équipe IT qui tente d'offrir un support aux utilisateurs finaux sans l'aide d'un logiciel de contrôle à distance

Avec le contrôle à distance, vous pouvez analyser les systèmes, résoudre les problèmes et réduire le nombre d'interventions sur site. Vous pouvez contrôler à distance pratiquement n'importe quel poste de travail, depuis n'importe quel périphérique, par le biais d'un accès sécurisé par navigateur. Vous pouvez ainsi offrir un support à vos utilisateurs partout, à la demande.

Pourquoi faire un trajet de 30 minutes pour une intervention qui dure à peine 5 minutes ?

Supprimez les temps de déplacement vers chaque emplacement et les interventions sur site, afin d'économiser des milliers d'heures et beaucoup d'argent. Résolvez efficacement les incidents tout en communiquant avec les utilisateurs.

Tous les périphériques, partout

Sécurité intégrée

Interaction et communication

Caractéristiques et capacités

Les fonctions de contrôle à distance en gros plan

Découvrez les principales fonctions de contrôle à distance que des milliers d'entreprises utilisent avec succès tous les jours.

Communication avec les utilisateurs

Utilisez les fonctions de chat et de dessin, tout en contrôlant les machines des utilisateurs pour montrer la manière dont les incidents peuvent être résolus. Les outils de dessin vous permettent de pointer sur des objets, de dessiner à main levée et de mettre en surbrillance des zones spécifiques de l'écran.

Sécurisé et basé sur les rôles

L'administration basée sur les rôles garantit que les administrateurs IT ne peuvent contrôler à distance que les machines des collaborateurs dont la gestion leur est affectée. Les utilisateurs sont avertis lorsque leur machine est contrôlée à distance et ils connaissent le nom de la personne qui contrôle leur périphérique.

Rapports d'audit

Des informations de reporting et d'audit centralisées concernant chaque session de contrôle à distance renforcent encore la sécurité.

Déclenchement d'actions

Ouvrez une fenêtre de chat, transférez des fichiers, lancez des applications, exécutez des programmes sur la machine ou redémarrez cette dernière si nécessaire.

Utilisation de Cloud Services Appliance

Toutes les données de contrôle à distance servant à contrôler les machines des utilisateurs via Cloud Services Appliance sont cryptées sans VPN et répondent à des normes de sécurité telles que FIPS 140-2.

Via un navigateur

Assurez un support via n'importe quel navigateur HTML 5. Utilisez une grande tablette pour vos déplacements ou connectez-vous à un ordinateur, où que vous soyez, pour effectuer la maintenance du PC ou du Mac d'un utilisateur à tout moment. La visionneuse ne nécessite aucun logiciel ou plug-in supplémentaire, et vous n'avez rien à désinstaller après l'opération.

Service à distance réactif

Les utilisateurs des services IT sont aux commandes : les départements IT doivent satisfaire les attentes croissantes des collaborateurs tous en continuant à protéger le réseau d'entreprise. La capacité à offrir un support aux utilisateurs via des fonctions de contrôle à distance est très importante pour répondre aux attentes, et pour améliorer l'efficacité du service et du support.