Para maximizar la protección de datos corporativos y recursos de TI críticos, necesita evitar que software desconocido, no autorizado y potencialmente peligroso infiltre su organización. Sin embargo, los métodos de control de aplicaciones tradicionales son a menudo difíciles de gestionar y afectan a los usuarios. Entonces, ¿cuál es la mejor forma de proteger su entorno de software sin supervisión, sin obstaculizar a sus usuarios para hacer su trabajo?

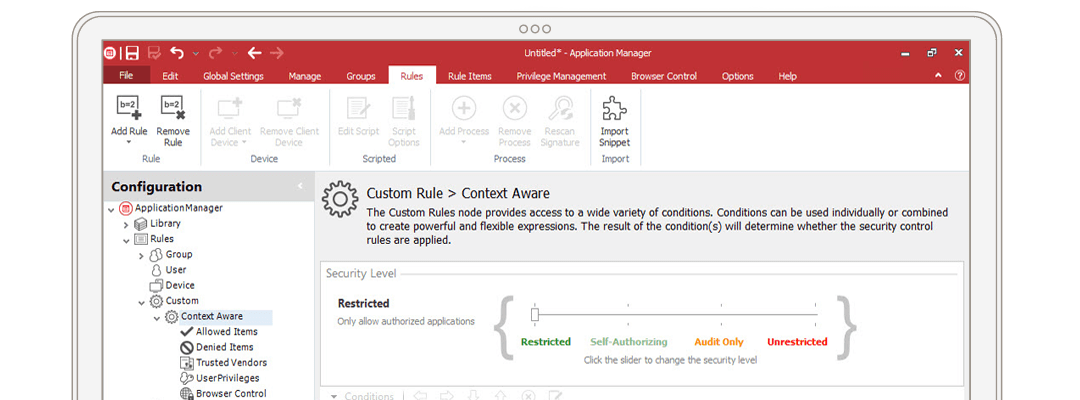

Control con Precisión

Aplique directivas de seguridad corporativa con una granularidad sin precedentes. Refine estas directivas con registros exhaustivos de eventos.