Ivanti Anwendungskontrolle reduziert Ihr Endpunktsicherheitsrisiko und erhöht den Nutzen von Microsoft System Center Configuration Manager (MEM). Sie können das Ihnen wohlbekannte Tool einsetzen, um sicherzustellen, dass Benutzer keine unbekannten Anwendungen in Ihrer Umgebung ausführen können. Erstellen Sie Konfigurationen für die Desktopsicherheit mit MEM und stellen Sie sie bereit, um Endpunkte zu schützen. Verwenden Sie System Center Operation Manager (SCOM) für die Sammlung von Ereignissen und Auditing-Details von Application Manager.

Anwendungsfall

Anwendungskontrolle zu meiner MEM-Umgebung hinzufügen

Halten Sie nicht autorisierte Anwendungen fern und schützen Sie Ihre MEM-Umgebung

Halten Sie nicht autorisierte Anwendungen fern und schützen Sie Ihre MEM-Umgebung

Ivanti Anwendungskontrolle reduziert Ihr Endpunktsicherheitsrisiko und erhöht den Nutzen von Microsoft System Center Configuration Manager (MEM). Sie können das Ihnen wohlbekannte Tool einsetzen, um sicherzustellen, dass Benutzer keine unbekannten Anwendungen in Ihrer Umgebung ausführen können. Erstellen Sie Konfigurationen für die Desktopsicherheit mit MEM und stellen Sie sie bereit, um Endpunkte zu schützen. Verwenden Sie System Center Operation Manager (SCOM) für die Sammlung von Ereignissen und Auditing-Details von Application Manager.

Schützen Sie die Benutzer vor sich selbst und stellen Sie den Betrieb sicher.

Stellen sicher, dass der Aufruf von unbekanntem Code und unbekannten Anwendungen, die von Benutzern eingeführt wurden, automatisch unterbunden wird. Gleichzeitig muss gewährleistet sein, dass die Benutzer nicht bei der Erledigung ihrer Arbeit gestört werden.

Compliance sicherstellen

Vertrauen vereinfachen

IT-Zeit und -Ressourcen sparen

Weniger Risiko, mehr Kontrolle

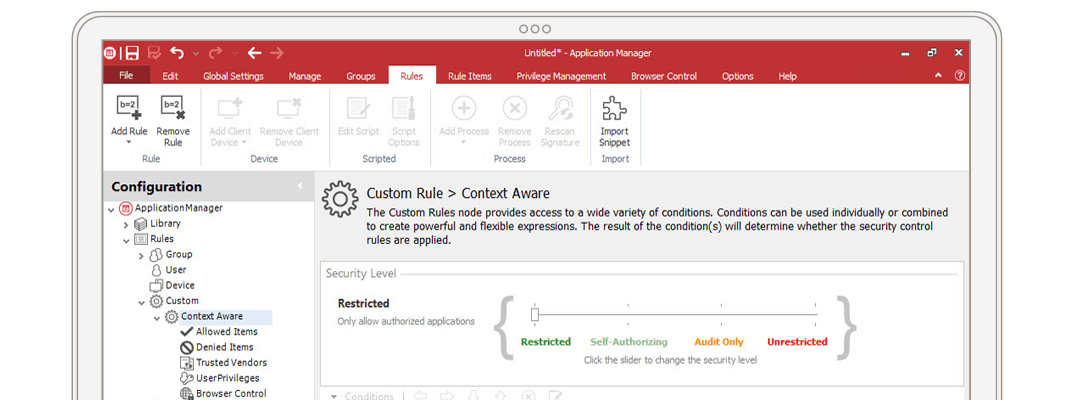

Mit Ivanti Application Control können Sie einsatzbereite Anwendungsrichtlinien sofort durchsetzen. Geben Sie den Benutzern Zugriff auf die Anwendungen, die sie gemäß ihrer Rolle, ihrem Standort und anderen Kriterien benötigen. Entfernen Sie Administratorrechte, ohne dass die Benutzer den Helpdesk anrufen oder auf Schatten-IT zurückgreifen.

Anwendungskontrolle mit allem, was Sie brauchen

Sie müssen die Anwendungen kontrollieren, die auf Ihren Endpunkten ausgeführt werden, und zwar ohne die Produktivität zu beeinträchtigen oder die IT übermäßig zu belasten. Wir haben genau die richtige Lösung dafür.

Richtlinienmodul

Geben Sie Ihren Benutzern schnellen Zugriff auf das, was sie benötigen, mit einer Engine, die sich auf granulare, kontextbezogene Richtlinien stützt.

Lizenzkontrolle

Helfen Sie sicherzustellen, dass die einzelnen Benutzer die Compliance-Anforderungen der Lizenzvereinbarungen von Anwendungen erfüllen.

Workflow-Integrationen

Reduzieren Sie die Zeit, die Sie für die Implementierung von Konfigurationen benötigen. Stellen Sie sie nahtlos über MEM bereit.

Trusted Ownership

Stellen Sie sicher, dass in Ihrer Umgebung nur Anwendungen ausgeführt werden können, die von autorisierten Administratoren oder Systemen eingeführt wurden.